Tenable vs. CrowdStrike Falcon Exposure Management

Proteja de forma proactiva su superficie de ataque, no sólo sus puntos de conexión.

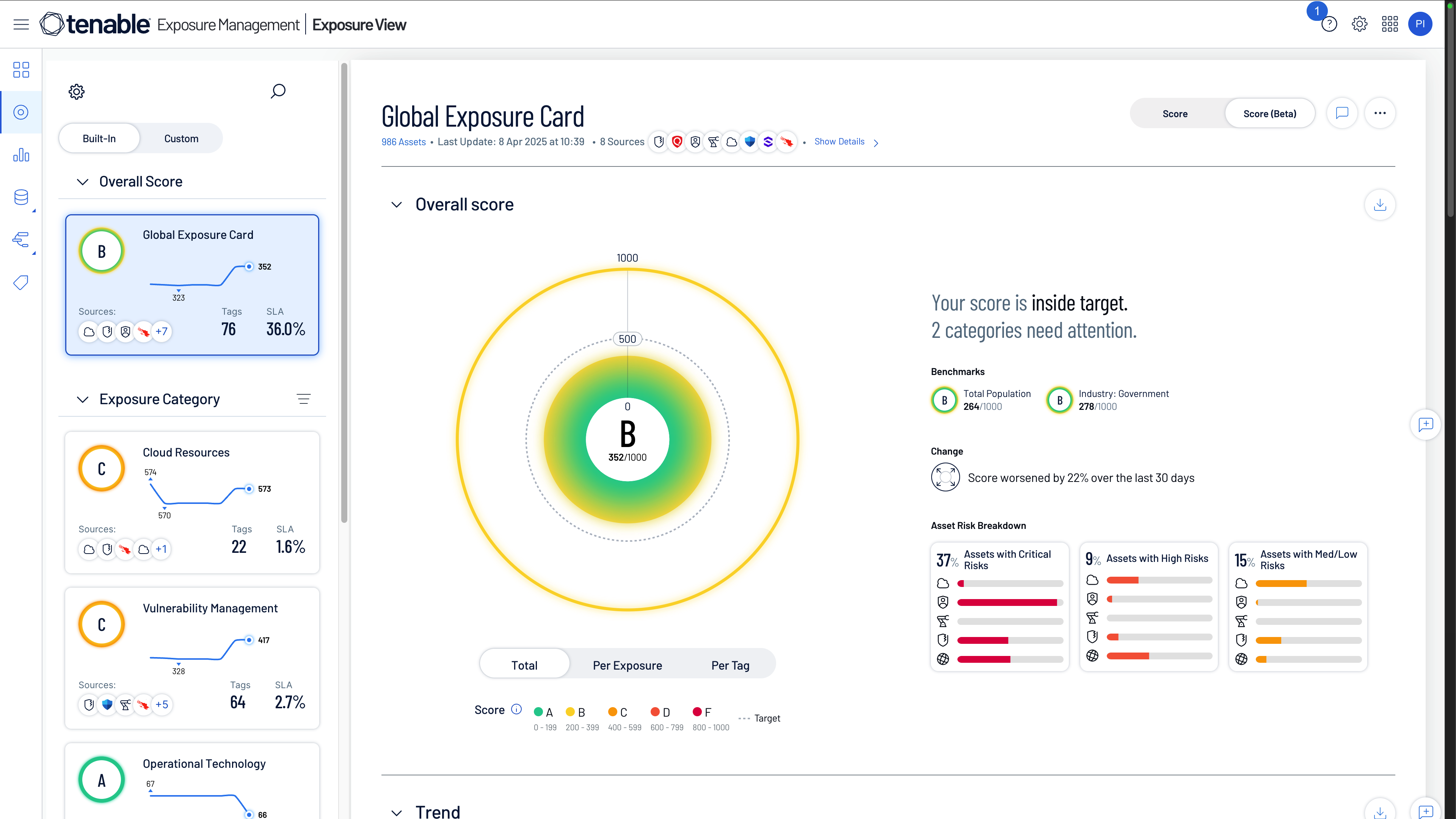

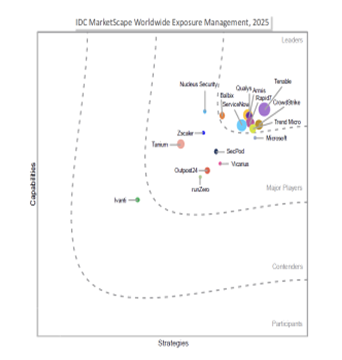

Tenable ha definido la seguridad proactiva con la mejor gestión de vulnerabilidades de su clase durante más de dos décadas. Y ahora, estamos liderando en gestión de exposición. Mientras que CrowdStrike se especializa en respuesta reactiva a incidentes con detección y respuesta en puntos de conexión (EDR), nosotros permitimos a los líderes de seguridad identificar, priorizar y mitigar los riesgos cibernéticos de manera efectiva antes de que los atacantes puedan explotarlos.

Motivos para elegir Tenable

Vea a Tenable en acción

/buy¿Desea ver cómo Tenable puede ayudar a su equipo a encontrar y reparar vulnerabilidades cibernéticas críticas que ponen en riesgo a su negocio? Complete este formulario para obtener una cotización personalizada o una demostración.

Form ID: 13427

Form Name: why-compare-form

Form Class: c-form c-form--request-demo c-form--mkto js-mkto-no-css js-form-hanging-label

Form Wrapper ID: why-compare-form-form-wrapper

Confirmation Class: why-compare-form-confirmform-modal

Simulate Success

Por qué los clientes optan por Tenable en vez de por CrowdStrike

Comparación de Tenable Exposure Management con CrowdStrike Falcon Exposure Management

Carece de escaneo de red completo, seguridad de aplicaciones web (WAS), datos de identidades y contexto integral más allá de los puntos de conexión

Tenable One

Solicitar demostración

La plataforma de gestión de exposición impulsada por IA líder en el mundo.

Gracias

Gracias por su interés en Tenable One.

Un representante se pondrá en contacto con usted en breve.

Form ID: 7469

Form Name: one-eval

Form Class: c-form form-panel__global-form c-form--mkto js-mkto-no-css js-form-hanging-label c-form--hide-comments

Form Wrapper ID: one-eval-form-wrapper

Confirmation Class: one-eval-confirmform-modal

Simulate Success