Tenable vs. otros proveedores de seguridad de OT

Fortalezca su postura de seguridad de OT

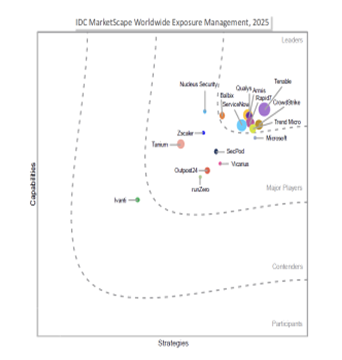

No deje que las soluciones de seguridad fragmentadas de varios proveedores debiliten sus defensas cibernéticas. El abordaje integrado de Tenable para la gestión de exposición combina una visibilidad completa con capacidades de gestión de vulnerabilidades líderes del sector para ayudar a derribar los silos y simplificar la seguridad de TI, OT e IoT, a fin de obtener una imagen completa del riesgo.

Motivos para elegir Tenable

Vea a Tenable en acción

/buy¿Desea ver cómo Tenable puede ayudar a su equipo a encontrar y reparar vulnerabilidades cibernéticas críticas que ponen en riesgo a su negocio? Complete este formulario para obtener una cotización personalizada o una demostración.

Form ID: 13427

Form Name: why-compare-form

Form Class: c-form c-form--request-demo c-form--mkto js-mkto-no-css js-form-hanging-label

Form Wrapper ID: why-compare-form-form-wrapper

Confirmation Class: why-compare-form-confirmform-modal

Simulate Success

Tenable One

Solicitar demostración

La plataforma de gestión de exposición impulsada por IA líder en el mundo.

Gracias

Gracias por su interés en Tenable One.

Un representante se pondrá en contacto con usted en breve.

Form ID: 7469

Form Name: one-eval

Form Class: c-form form-panel__global-form c-form--mkto js-mkto-no-css js-form-hanging-label c-form--hide-comments

Form Wrapper ID: one-eval-form-wrapper

Confirmation Class: one-eval-confirmform-modal

Simulate Success