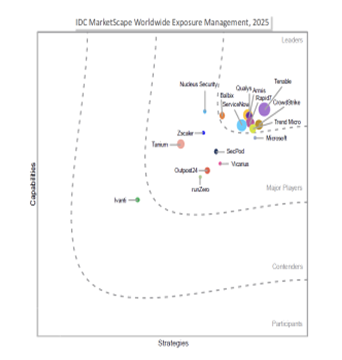

Tenable en comparación con CrowdStrike Falcon Cloud

Proactively reduce cloud risk with Tenable One Cloud Exposure

No espere para jugar a la defensiva. Mientras que CrowdStrike se enfoca en reaccionar a las amenazas activas, Tenable toma una postura proactiva. Al contextualizar todas las amenazas potenciales para su entorno, Tenable prioriza y corrige eficazmente sus riesgos más críticos, antes de que surjan.

Motivos para elegir Tenable

Vea a Tenable en acción

¿Desea ver cómo Tenable puede ayudar a su equipo a encontrar y reparar vulnerabilidades cibernéticas críticas que ponen en riesgo a su negocio? Complete este formulario para obtener una cotización personalizada o una demostración.

Form ID: 13427

Form Name: why-compare-form

Form Class: c-form c-form--request-demo c-form--mkto js-mkto-no-css js-form-hanging-label

Form Wrapper ID: why-compare-form-form-wrapper

Confirmation Class: why-compare-form-confirmform-modal

Simulate Success

Why customers choose Tenable One Cloud Exposure over CrowdStrike Falcon Cloud

Compare Tenable One Cloud Exposure to CrowdStrike Falcon Cloud

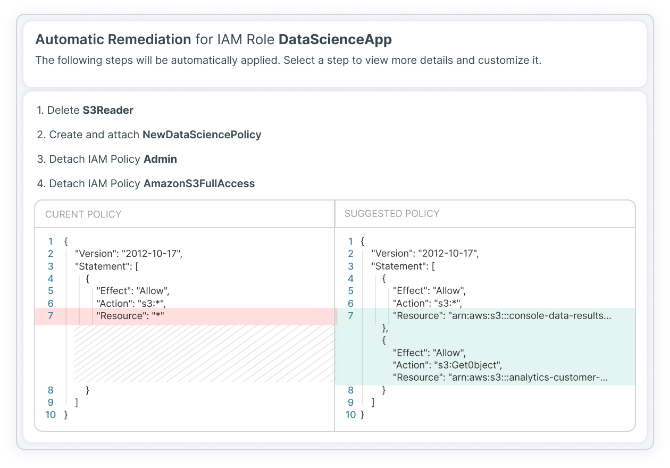

- - Push-button IAM remediation

- - Push-button IaC remediation

- - Instructive guardrail guidance for modifications

Tenable One

Solicitar demostración

La plataforma de gestión de exposición impulsada por IA líder en el mundo.

Gracias

Gracias por su interés en Tenable One.

Un representante se pondrá en contacto con usted en breve.

Form ID: 7469

Form Name: one-eval

Form Class: c-form form-panel__global-form c-form--mkto js-mkto-no-css js-form-hanging-label c-form--hide-comments

Form Wrapper ID: one-eval-form-wrapper

Confirmation Class: one-eval-confirmform-modal

Simulate Success