Menos ruido de alertas de tiempo de ejecución con pruebas de seguridad de IaC

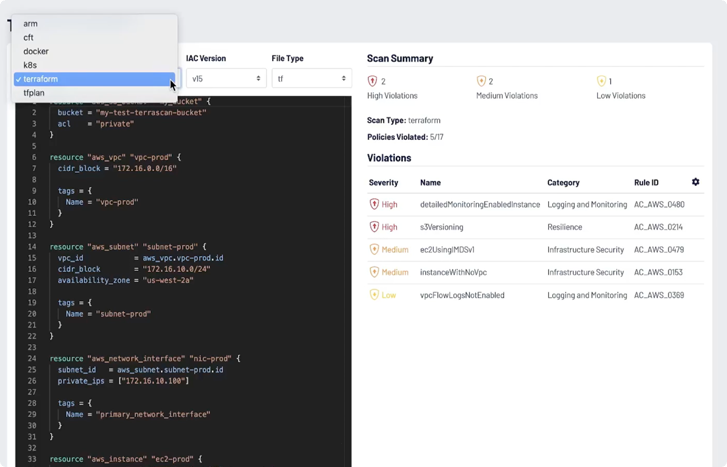

Aproveche las políticas desarrolladas previamente para proteger todos los tipos de Infrastructure as Code (IaC)

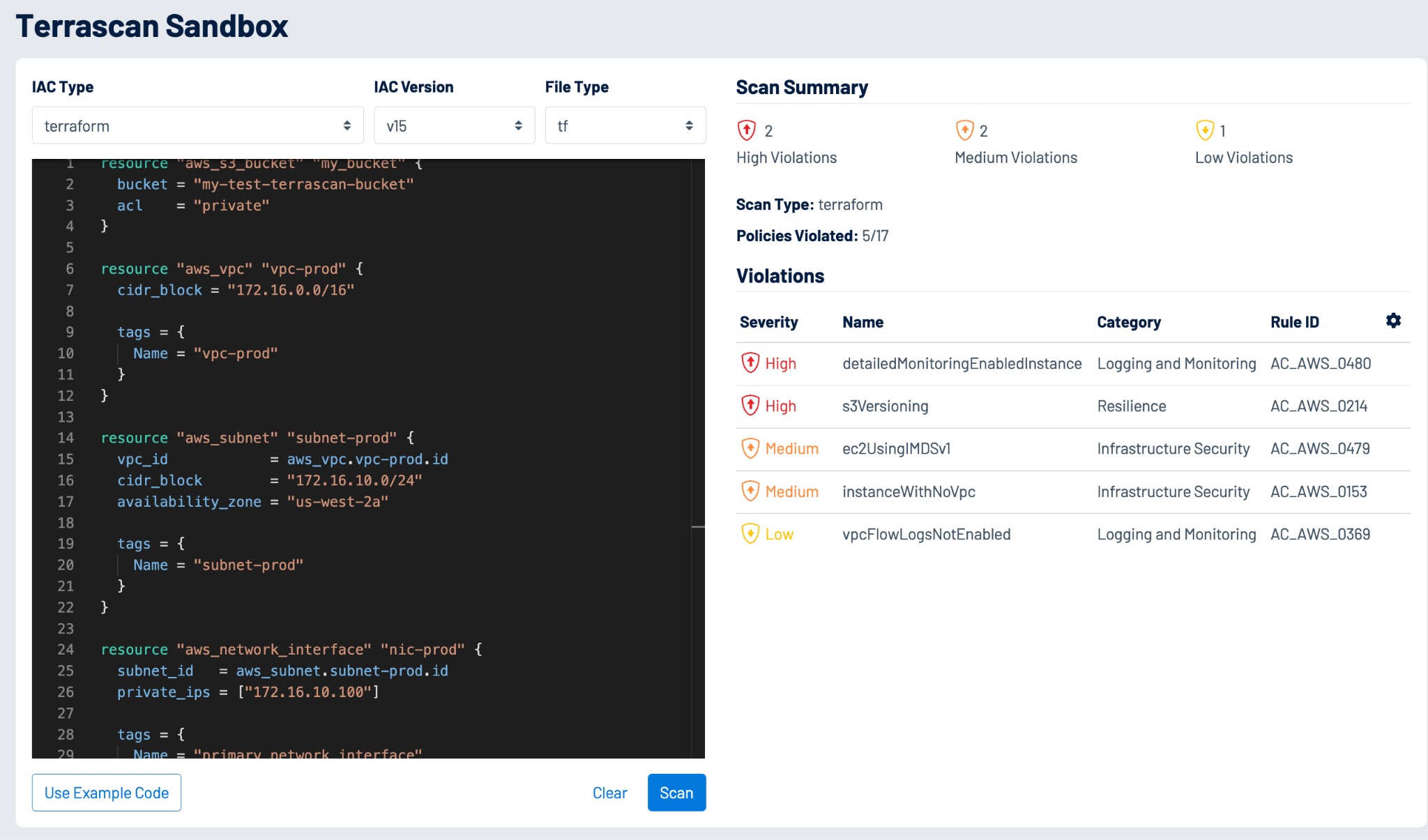

Detecte errores de configuración y otras infracciones a las políticas de seguridad en toda la Infrastructure as Code (IaC) para mitigar los riesgos antes de la salida a producción.

Ver cómoEste video de 45 segundos muestra cómo Terrascan previene los problemas de ciberseguridad en la nube al escanear el código que suministra la infraestructura en la nube.

Ponga fin a las infracciones de las políticas en su origen

Al adoptar herramientas para detectar vulnerabilidades nativas de la nube, como Terraform, Kubernetes, Helm y AWS CloudFormation, es importante que se asegure de estar cumpliendo con las prácticas recomendadas de seguridad de la infraestructura y seguridad de aplicaciones y los requisitos de conformidad.

Acelere la detección (Shift Left) y reduzca el riesgo con

seguridad de IaC

Integre seguridad de IaC en la nube a sus herramientas de confianza

Se deben aplicar políticas de seguridad y cumplimiento a lo largo del ciclo de vida de desarrollo para minimizar los riesgos y ampliar la adopción de la nube. Puede integrar Terrascan a sus pipelines de GitOps para escanear IaC desde repositorios de código como GitHub, Bitbucket y GitLab. También puede actuar como protección durante la fase de CI/CD para detectar infracciones y bloquear implementaciones de riesgo. Terrascan está incluido en Nessus, lo que les permite a los usuarios de Nessus ampliar sus evaluaciones de seguridad para incluir la validación de la infraestructura en la nube moderna antes de la implementación.

Más informaciónProporcione a los equipos de desarrolladores las herramientas necesarias para validar las configuraciones

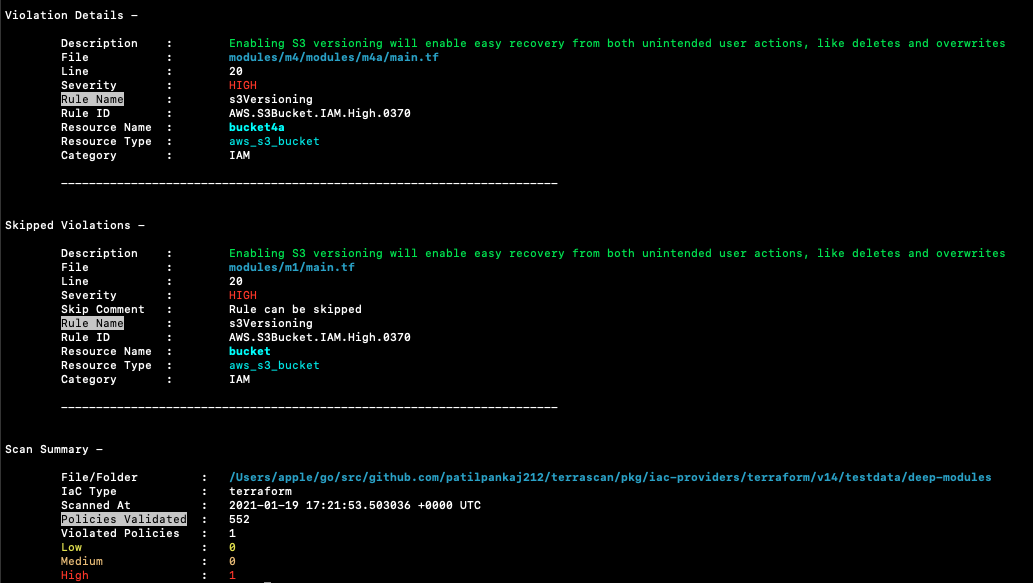

Terrascan ofrece a sus desarrolladores una manera sencilla de ejecutar pruebas de seguridad de Infrastructure as Code (IaC) como parte de los procesos de compilación locales en el momento en el que es más sencillo y económico realizar correcciones. Policy as Code (PoC) refuerza las configuraciones y proporciona una forma sencilla de automatizar el proceso de detectar errores de configuración. Simplemente conecte Terrascan a sus flujos de trabajo y examinará sus configuraciones de forma automática en busca de problemas comunes para que no tenga que hacerlo manualmente.

Más informaciónColabore y únase a la comunidad de Terrascan

Terrascan ofrece más de 500 políticas listas para usar que le permiten escanear Infrastructure as Code (IaC) en función de normas de políticas comunes, como CIS Benchmark. Aprovecha el motor de Open Policy Agent (OPA) para que pueda crear políticas personalizadas de forma sencilla utilizando el lenguaje de consulta Rego.

Usuarios de todo el mundo han desarrollado Terrascan, que cuenta con más de 4000 estrellas en GitHub hasta la fecha y reúne a las mentes más brillantes en seguridad en la nube para crear un proyecto escalable y funcional para una infraestructura en la nube más segura. Como proyecto miembro de Cloud Native Computing Foundation (CNCF), Terrascan prospera gracias a la colaboración de la comunidad.

Más informaciónObtenga más información sobre Tenable Cloud Security

El uso de la automatización [de Tenable Cloud Security] nos permitió eliminar procesos manuales exhaustivos y realizar en minutos lo que le habría llevado a dos o tres profesionales de seguridad meses.

- Tenable Cloud Security