Con Soporte Avanzado para Nessus Pro, sus equipos tendrán acceso a soporte por teléfono, chat y a través de la Comunidad las 24 horas del día, los 365 días del año.Este nivel avanzado de soporte técnico ayuda a garantizar tiempos de respuesta y resolución más rápidos a sus preguntas y problemas.

Características del plan de soporte avanzado

Soporte telefónico

Soporte telefónico las 24 horas del día, los 365 días del año, disponible para hasta diez (10) contactos de soporte designados.

Soporte por chat

El soporte de chat está disponible para contactos de soporte designados que es accesible mediante Tenable Community y está disponible 24 horas al día, 365 días al año.

Portal de soporte de Tenable Community

Todos los contactos de soporte designados pueden abrir casos de soporte dentro Tenable Community. Los usuarios también pueden acceder a la Base de conocimientos, documentación, información sobre licencias, números de soporte técnico, etc.; utilizar el chat en vivo, hacer preguntas a Community y aprender sobre consejos y trucos de otros miembros de Community.

Tiempo de respuesta inicial

P1-Crítico: < 2 h

P2-Alto: < 4 h

P3-Medio: < 12 h

P4-Informativo: < 24 h

Contactos de soporte

Los contactos de soporte deben ser razonablemente competentes en el uso de la tecnología de la información, el software que han adquirido de Tenable y deben estar familiarizados con los recursos de los clientes que son monitoreados por medio del software. Los contactos de soporte deben hablar inglés y realizar las solicitudes de soporte en inglés. Los contactos de soporte deben proporcionar información razonablemente solicitada por Tenable con el fin de reproducir cualquier Error o resolver de otro modo una solicitud de soporte.

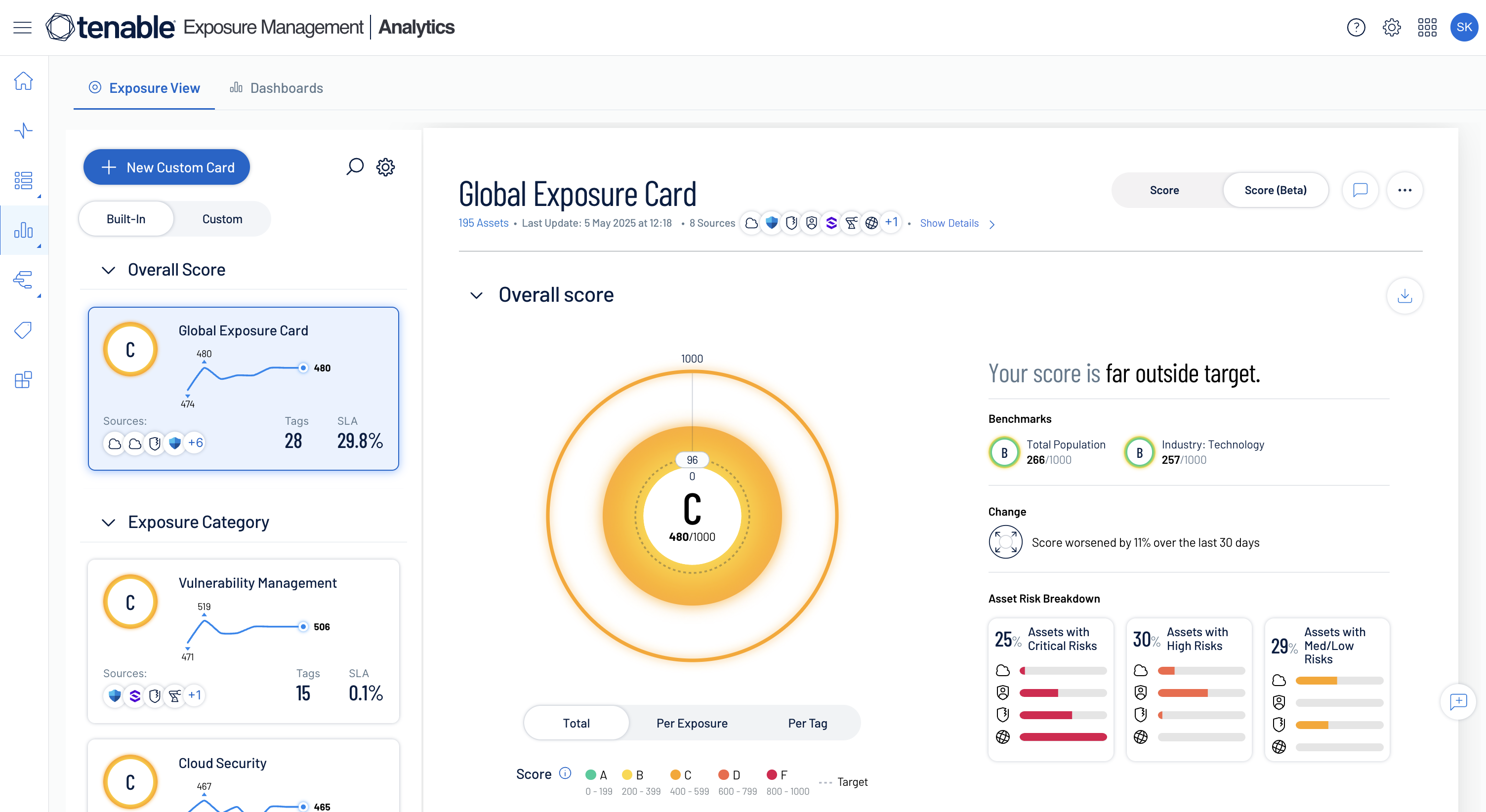

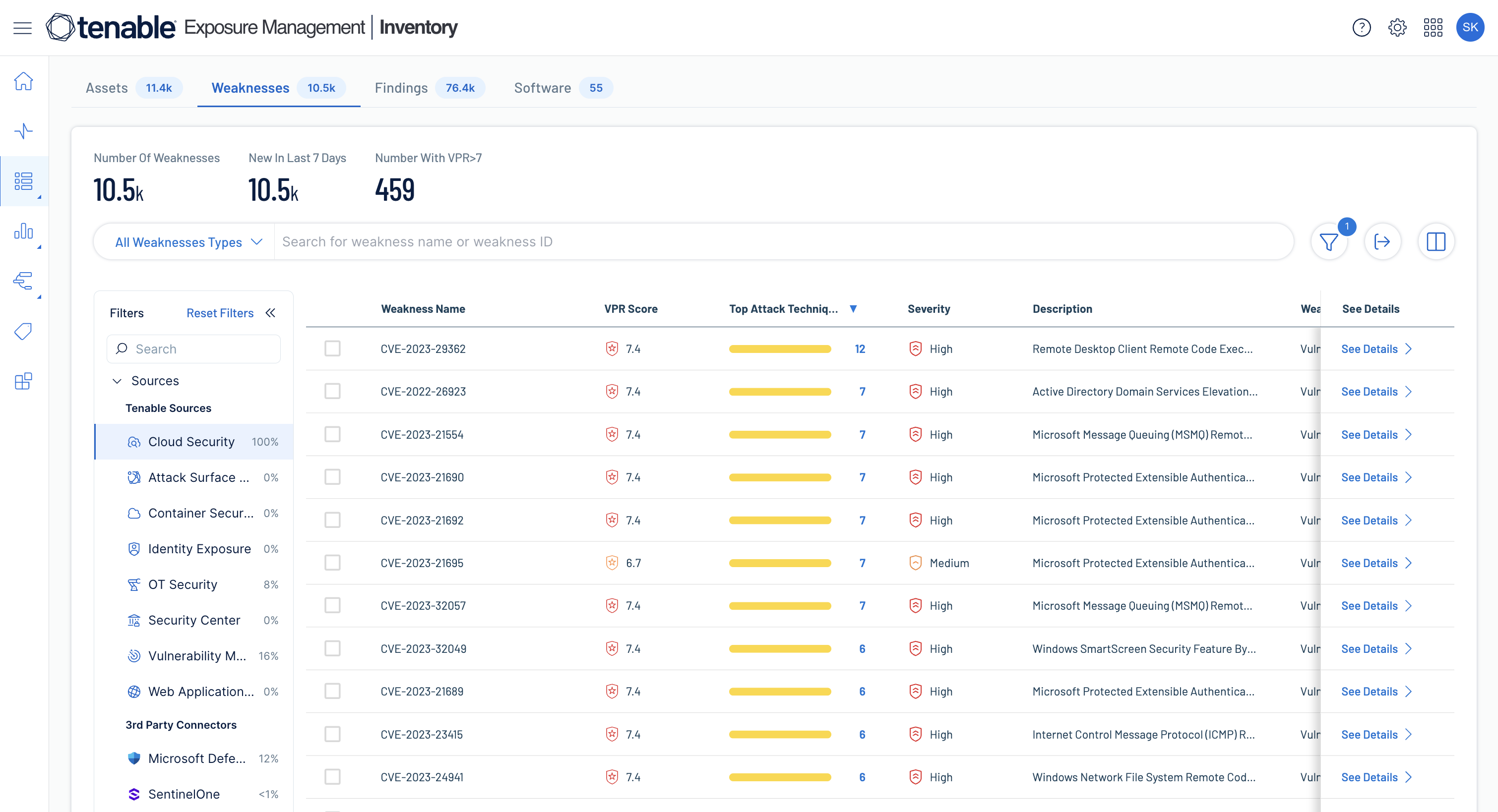

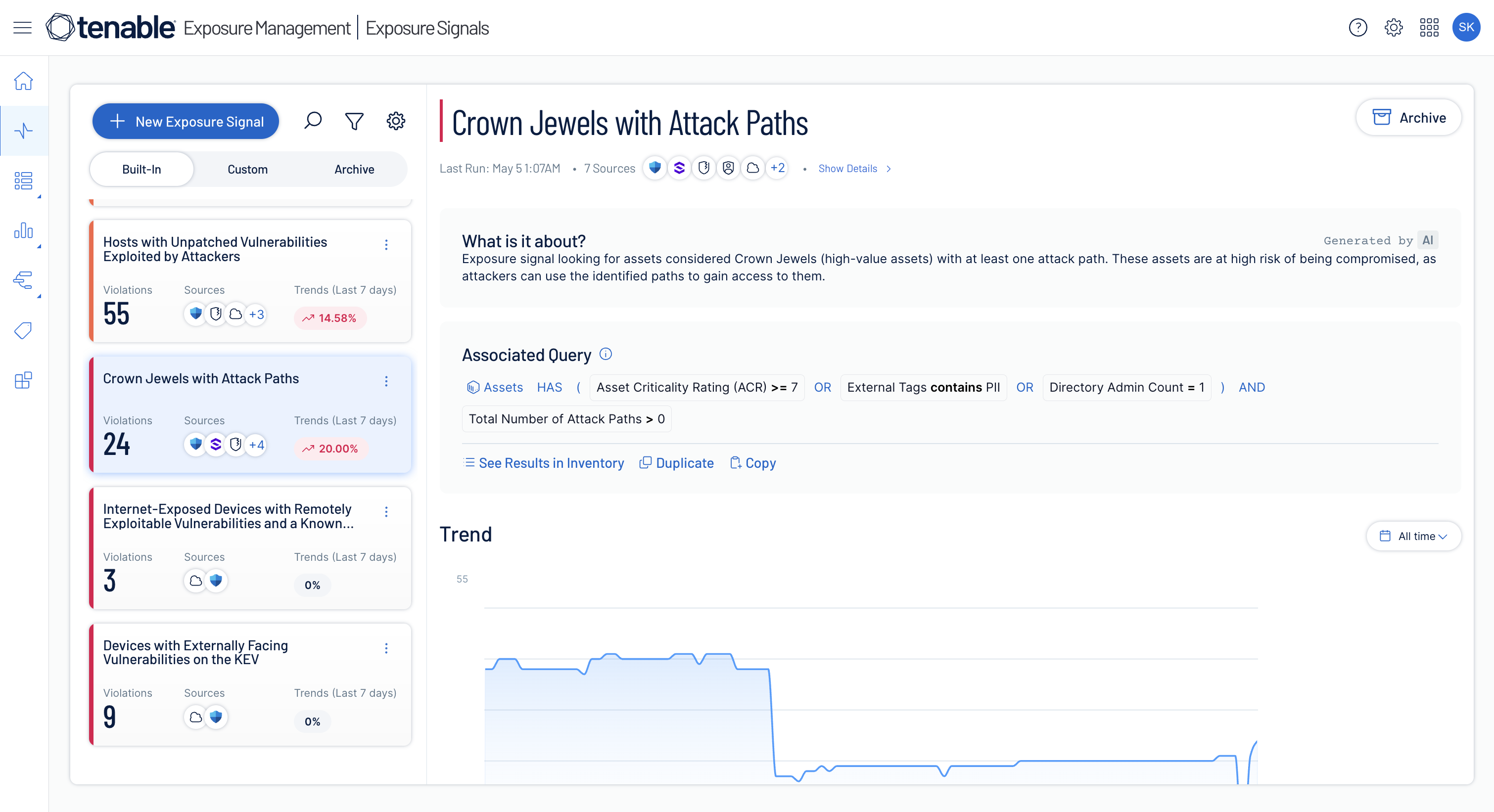

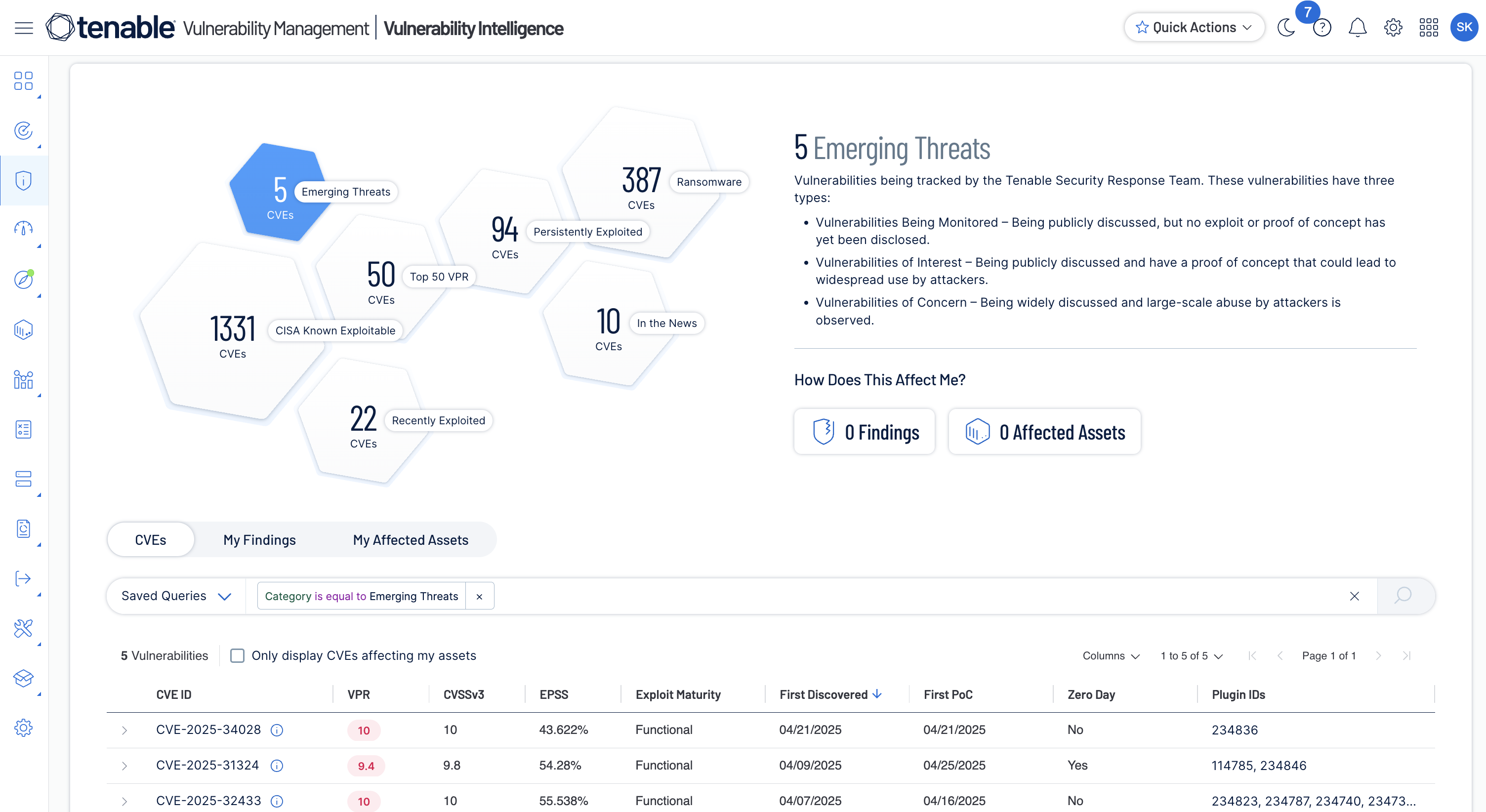

Tenable One

Solicitar demostración

La plataforma de gestión de exposición impulsada por IA líder en el mundo.

Gracias

Gracias por su interés en Tenable One.

Un representante se pondrá en contacto con usted en breve.

Form ID: 7469

Form Name: one-eval

Form Class: c-form form-panel__global-form c-form--mkto js-mkto-no-css js-form-hanging-label c-form--hide-comments

Form Wrapper ID: one-eval-form-wrapper

Confirmation Class: one-eval-confirmform-modal

Simulate Success