Tenable One Cloud Exposure CIEM

En la nube pública, las identidades y los derechos son el mayor riesgo para su infraestructura en la nube. Tenable One Cloud Exposure CIEM, part of our unified CNAPP, isolates and eradicates those exposures. De manera que puede lograr el mínimo privilegio a escala mientras impulsa la adopción en la nube.

La plataforma de seguridad en la nube accionable para el riesgo en la nube

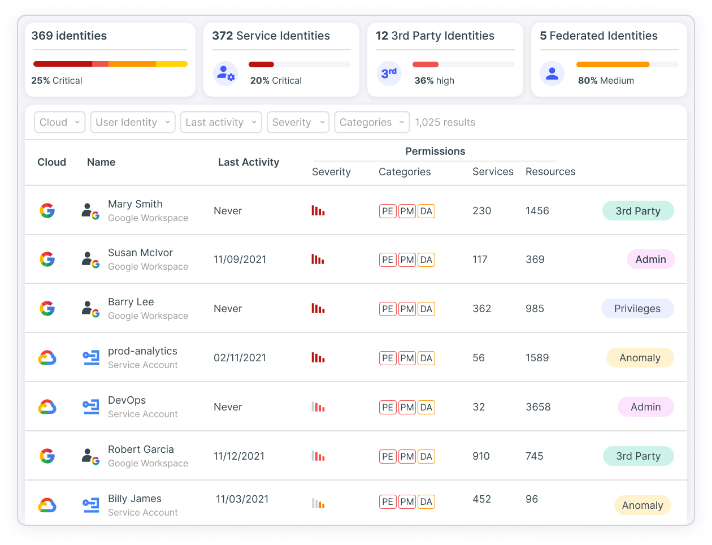

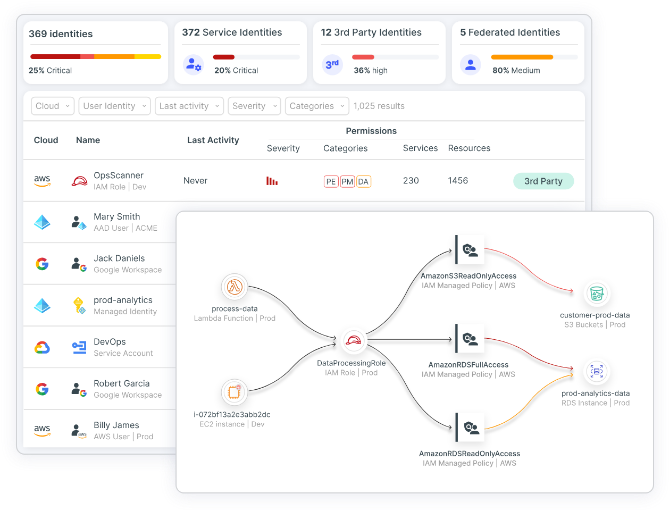

Visualize all identity access

Map human and machine identities to find excessive permissions and hidden access paths to your critical cloud assets.

Uncover toxic combinations

Contextualize risk by correlating misconfigurations with overprivileged identities to pinpoint your most critical attack paths.

Remediate at high speed

Neutralize high-risk paths with precise remediation and JIT access. Fix priority exposures even if you only have five minutes.

Proteja su nube de los atacantes que intentan explotar identidades, accesos demasiado laxos y permisos excesivos

Manage access

Vea qué usuarios — humanos, máquinas o servicios — tienen acceso a los servicios en la nube

La explotación de identidades provoca casi todas las filtraciones de datos. Los agentes maliciosos aprovechan privilegios de IAM con una gestión errónea para acceder a sus datos confidenciales. Desafortunadamente, casi todos los permisos en la nube tienen más privilegios de los necesarios y por lo tanto es solo cuestión de tiempo para que suceda algún accidente. La complejidad de la nube, que incluye miles de microservicios que necesitan acceder a recursos y capas de políticas que cambian con frecuencia, dificulta la comprensión de los permisos y el riesgo del acceso.

Los principales analistas recomiendan a las empresas que automaticen la gestión de derechos y privilegios mínimos como una parte clave de su estrategia en la nube. Cloud infrastructure and entitlement management does just that.

Orchestrate entitlements

[Tenable Cloud Security] va más allá de la visibilidad de los permisos y muestra el contexto de riesgo IAM que le da información a nuestro atareado equipo de DevOps, lo cual facilita sus esfuerzos de mitigación de riesgos cibernéticos y mantiene las interrupciones al mínimo

Obtenga seguridad de la identidad digital y derechos en la nube líder de la industria con Tenable

Tenable One Cloud Exposure CIEM offers the most comprehensive solution for securely managing human and service identities in your cloud environment. Visualice todas las identidades y los derechos, utilizando análisis automatizados para revelar y priorizar los riesgos, incluyendo los permisos excesivos y las combinaciones tóxicas, de forma precisa y en contexto. Recopile datos detallados sobre el acceso que se necesita para realizar una tarea, corregir un riesgo mediante flujos de trabajo automatizados, acelerar la detección en privilegios mínimos e investigar los comportamientos sospechosos.

With Tenable One Cloud Exposure CIEM, you can answer critical identity-related cloud security questions, such as:

- ¿Quién tiene acceso a qué recursos en la nube?

- ¿Cuáles son mis mayores riesgos?

- ¿Qué necesito corregir?

- ¿Cómo garantizo el cumplimiento en la nube?

Evalúe el riesgo

Gestión de activos multinube y evaluación de riesgos de la pila completa

Descubra y visualice constantemente un inventario completo de todas las identidades en la nube, los derechos, los recursos y las configuraciones en su entorno en la nube, incluyendo la IAM y a los usuarios externos y federales. Tenable One Cloud Exposure CIEM applies full-stack analysis that evaluates cloud provider permission models across identity, network, compute and data resources to surface precise findings in context. Obtenga información completa sobre el riesgo relacionado con la seguridad de la identidad digital, incluyendo los permisos excesivos, la exposición de la red y los peligros ocultos.

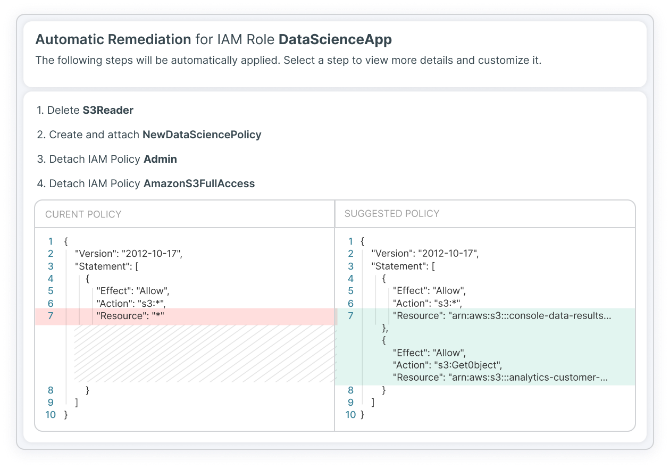

Corrección automática

Corrección automatizada hecha a la medida para sus necesidades

Tenable One Cloud Exposure CIEM helps mitigate risky privileges — and faulty configurations — through automated and assisted remediation tools. Elimine rápidamente los derechos no deseados y repare errores de configuración para reducir el riesgo asociado.

- Utilice asistentes que muestren pasos de corrección y opciones de autocorrección.

- Inserte políticas optimizadas autogeneradas y reparaciones de configuración en los flujos de trabajo de DevOps existentes, como Jira o ServiceNow.

- Menor tiempo promedio para remediar (MTTR) entregando snippets de menor privilegio y tamaño correcto a los desarrolladores.

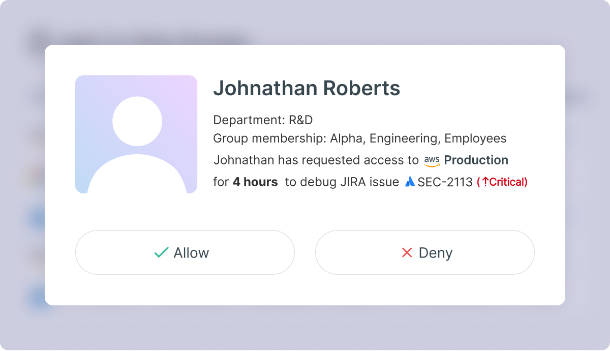

Enable JIT

Permita la innovación sin sacrificar la seguridad con acceso justo a tiempo (JIT)

Sus equipos de ingeniería a veces necesitan un acceso altamente privilegiado a entornos de nube sensibles, como en la depuración o en la implementación manual de un servicio. Otorgar acceso amplio puede generar riesgos si no se revoca cuando ya no se necesita. La gestión del acceso justo a tiempo (JIT) de Tenable le permite controlar el acceso de desarrolladores con base en la justificación de negocios. Con Tenable JIT, usted puede aplicar políticas detalladas de privilegios mínimos y evitar los privilegios permanentes, minimizando su superficie de ataque en la nube. Usted puede permitir a los desarrolladores enviar solicitudes rápidamente, notificar a los aprobadores y obtener acceso temporal. También puede mantener el gobierno mediante el seguimiento de la actividad durante la sesión y la generación de informes detallados de acceso JIT.

Expose threats

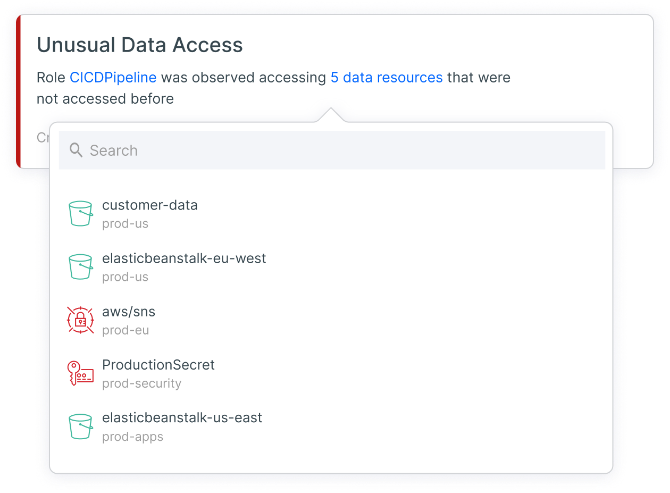

Investigue amenazas y detecte anomalías

With Tenable One Cloud Exposure CIEM, you can perform continuous cloud risk analysis against behavioral baselines to detect anomalies and suspicious activity. Tenable One Cloud Exposure CIEM identifies identity-based threats such as unusual activity related to data access, network access management, permission management, privilege escalation and more. Al consultar registros enriquecidos, puede comprender, ver e investigar los riesgos en contexto. Puede reducir más el MTTR mediante integraciones con SIEM (tales como Splunk e IBM QRadar) y con sistemas de notificación/emisión de tickets (tales como ServiceNow y Jira).

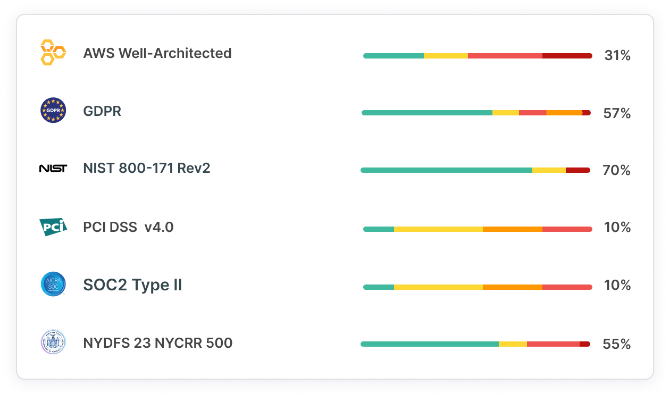

Maintain compliance

Gobierno y cumplimiento de acceso continuo

Las regulaciones de seguridad y privacidad, tales como CIS, SOC2 e HIPAA, exigen que las organizaciones tengan capacidades de seguridad en la nube para controlar la política de acceso y aplicar privilegios mínimos. Los controles eficaces permiten la auditoría constante y la generación de informes automatizados sobre cómo utiliza las identidades de nube privilegiadas. Su ruta hacia los menores privilegios y hacia la aceleración de la detección (shift left) inicia con un panorama completo y preciso de todos los derechos. Tenable One Cloud Exposure CIEM analyzes how human and machine users access cloud resources and auto-generates access policies based on actual needs that integrate into your remediation workflows. Verifique continuamente el estado de cumplimiento y genere con facilidad informes detallados.

Productos relacionados

Cloud Exposure (CNAPP)

Cierre la exposición en la nube con la plataforma de seguridad en la nube accionable.

Plataforma de gestión de exposición

Mejore la prevención de ataques con menos esfuerzos.

Recursos relacionados

Vea a

Tenable

en acción

Entérese de cómo Tenable puede dar a su equipo la claridad necesaria para reparar lo que importa, a la velocidad de la IA.

- Tenable Cloud Security

Tenable One

Solicitar demostración

La plataforma de gestión de exposición impulsada por IA líder en el mundo.

Gracias

Gracias por su interés en Tenable One.

Un representante se pondrá en contacto con usted en breve.

Form ID: 7469

Form Name: one-eval

Form Class: c-form form-panel__global-form c-form--mkto js-mkto-no-css js-form-hanging-label c-form--hide-comments

Form Wrapper ID: one-eval-form-wrapper

Confirmation Class: one-eval-confirmform-modal

Simulate Success