Obtenga visibilidad completa del riesgo en la nube y seguridad del SDLC

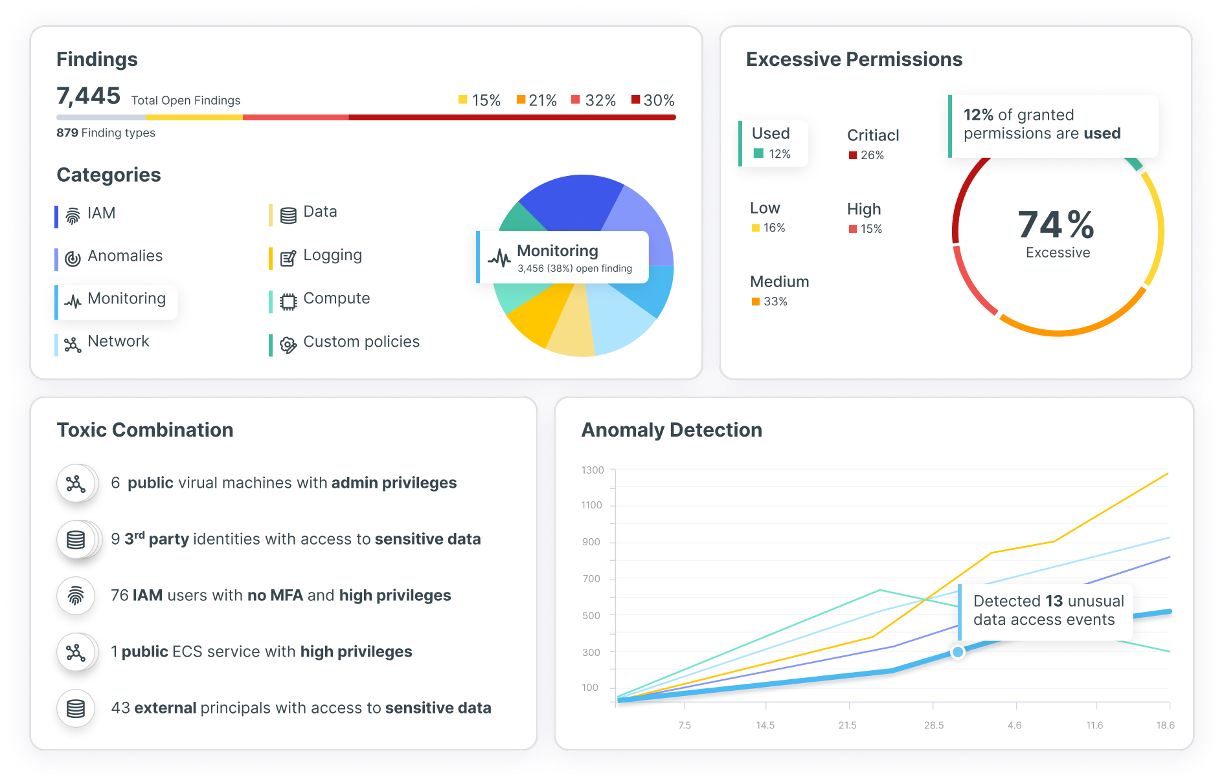

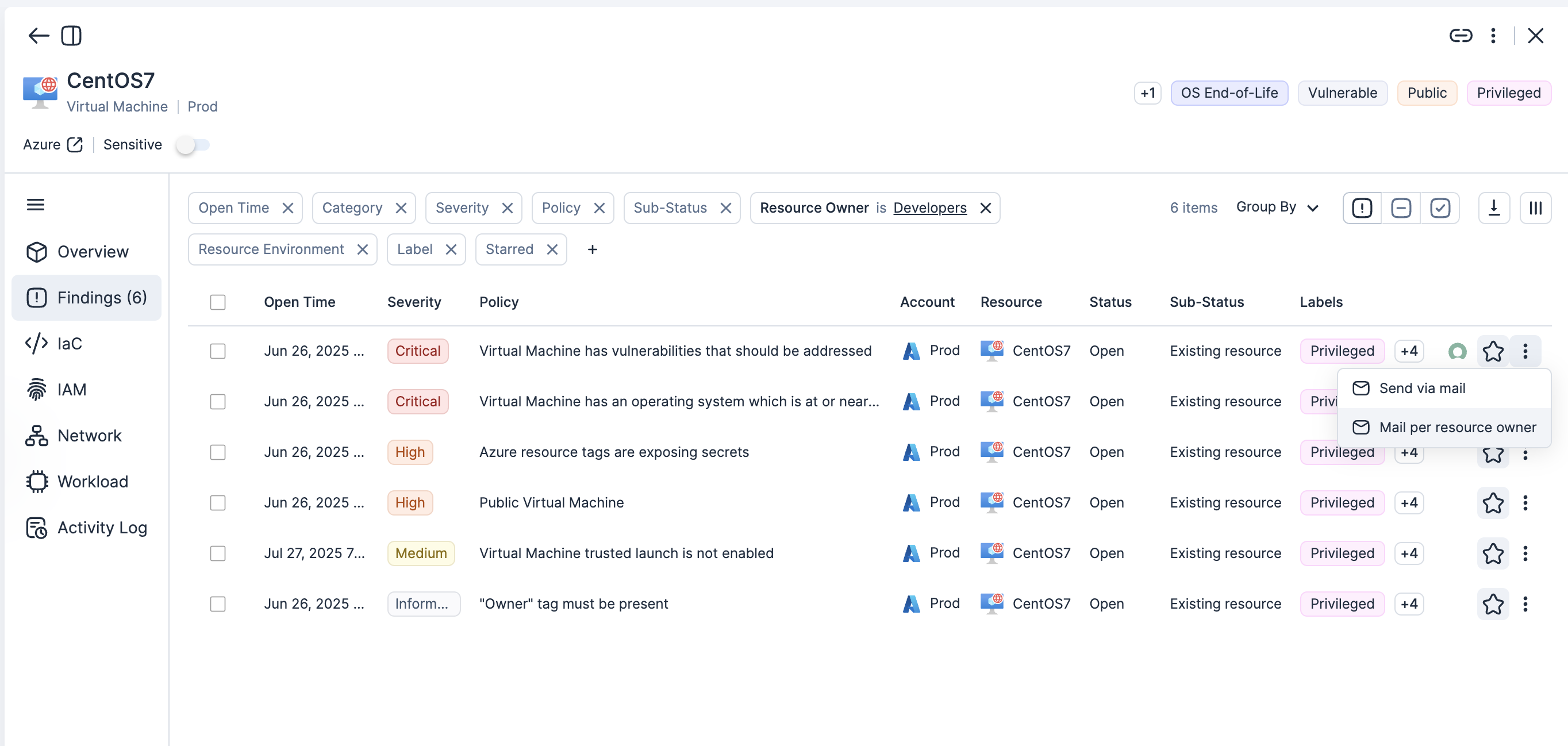

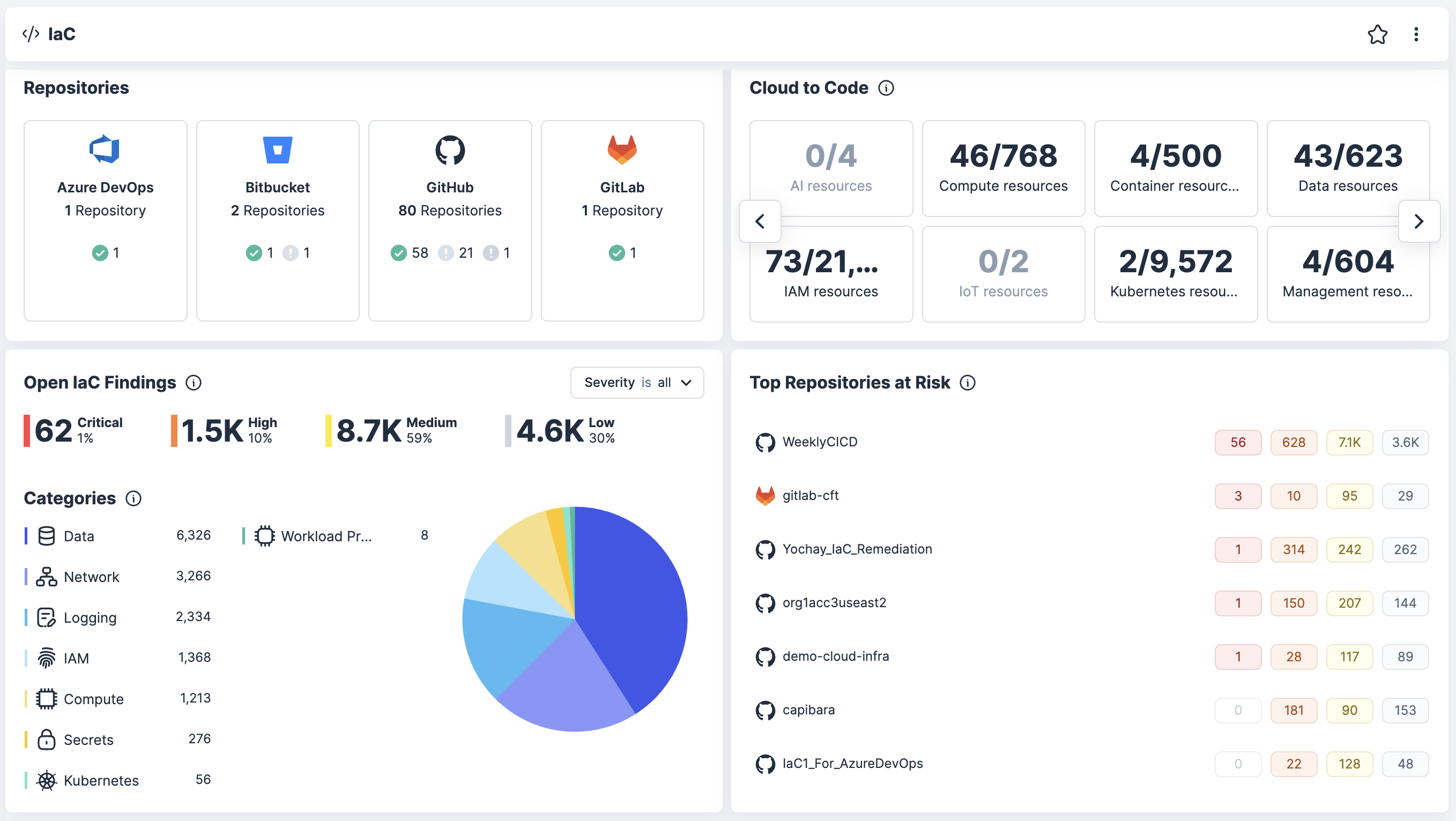

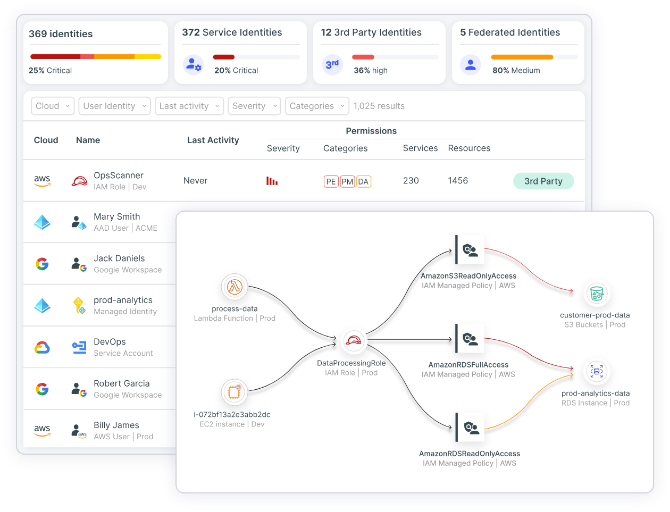

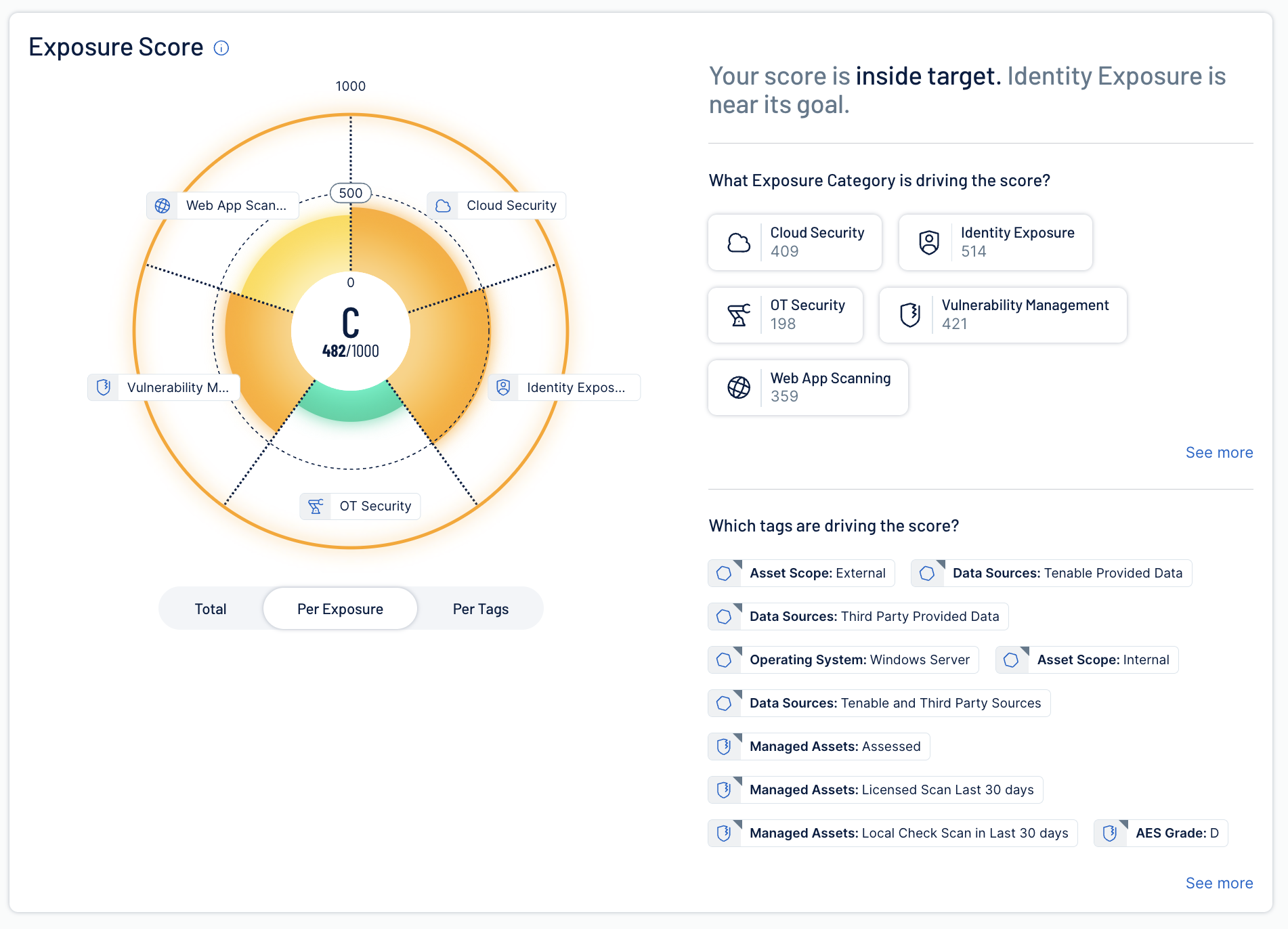

Los errores de configuración y la dispersión de la identidad a lo largo de su superficie de ataque en la nube en expansión aumentan el riesgo y abruman a sus equipos de seguridad con alertas. Elimine el ruido de las alertas y detenga los problemas antes de que lleguen a la producción. Acelere la detección (shift left) al escanear plantillas de infrastructure as code (IaC) como Terraform, CloudFormation y ARM. Con tecnología de Tenable One, usted puede conectar el código al contexto de tiempo de ejecución para detectar y reparar problemas de seguridad antes de la implementación, reducir el retrabajo y proporcionar una infraestructura en la nube segura más rápido.

Seguridad en la nube que abarca todo su ciclo de vida

Tenable Cloud Security conecta las comprobaciones de tiempo de creación con la protección de tiempo de ejecución para que usted pueda detectar errores de configuración temprano y minimizar el riesgo continuo.

Using [Tenable One Cloud Exposure] automation allowed us to eliminate exhaustive manual processes and perform in minutes what would have taken two or three security people months to accomplish.

- Tenable Cloud Security

Tenable One

Solicite una demostración

La plataforma de gestión de exposición impulsada por IA líder en el mundo.

Gracias

Gracias por su interés en Tenable One.

Un representante se pondrá en contacto con usted en breve.

Form ID: 7469

Form Name: one-eval

Form Class: c-form form-panel__global-form c-form--mkto js-mkto-no-css js-form-hanging-label c-form--hide-comments

Form Wrapper ID: one-eval-form-wrapper

Confirmation Class: one-eval-confirmform-modal

Simulate Success