Cómo proteger todos sus activos de TI, OT e IoT con una plataforma de gestión de exposición

Los equipos de seguridad empresarial enfrentan graves obstáculos para proteger su infraestructura crítica de OT/IoT: visibilidad fragmentada, riesgos imprevistos y silos de datos. Descubra cómo las soluciones diseñadas para la gestión de exposición de OT/IoT pueden ayudar a las organizaciones a mejorar la visibilidad, priorizar los esfuerzos de ciberseguridad y comunicar el riesgo cibernético de manera eficaz en todos los silos organizacionales.

Generar y mantener un programa de seguridad proactivo y completo que cubra un conjunto diverso de dominios y activos de TI, puede ser apabullante. Y como si eso no fuera suficiente, los CISO heredan la responsabilidad de proteger la totalidad de la superficie de ataques cibernéticos, que incluye dispositivos de OT/IoT críticos para los negocios. Sin embargo, los profundos silos dentro de las organizaciones y las fronteras no claras entre propiedad y responsabilidad dificultan esto.

Tres principales desafíos que limitan la capacidad de las empresas modernas para proteger su entorno de OT/IoT:

- Visibilidad fragmentada: comúnmente, muchas de estas tecnologías se implementan fuera del alcance de los equipos de seguridad y de TI, lo que las hace invisibles e inseguras. ¿Cómo pueden las organizaciones gestionar el inventario y el mantenimiento continuo con una mezcla tan diversificada de equipos OT/IoT? ¿Cómo puede tener la confianza de que los sistemas son seguros y operativos a medida que los atacantes continúan atacando los activos de OT e IoT con más frecuencia?

- Riesgo no anticipado: muchas tecnologías de OT son inseguras por diseño, con conectividad abierta para obtener una máxima flexibilidad. De manera similar, se prioriza la funcionalidad y se pasa por alto la seguridad en la implementación de la mayoría de los dispositivos de IoT. Muchos propietarios de activos de OT creen que su entorno de OT está aislado, sin embargo, los empleados y fabricantes de equipos a menudo pueden acceder de forma remota a los sistemas de OT, lo que los hace vulnerables a amenazas potenciales.

- Silos de datos: en la medida en que las organizaciones de seguridad añaden soluciones puntuales para abordar brechas de seguridad específicas, los datos quedan atrapados en silos. Las herramientas y los programas desarticulados hacen que los líderes de seguridad solo tengan una comprensión limitada de su entorno y de las relaciones de riesgo que se necesitan para pasar de la búsqueda de amenazas reactiva, a la identificación y remediación proactivas de amenazas potenciales. ¿Cómo priorizan las organizaciones la seguridad sin saber si el riesgo está en la nube, en la red corporativa, en el centro de datos o en el entorno de OT?

Este artículo es el primero de una serie de tres partes que aborda los desafíos que enfrentan los equipos de seguridad empresarial al proteger su infraestructura de OT/IoT. También compartiremos conocimiento y soluciones para ayudar a abordar estos desafíos. En este artículo, exploraremos cómo las organizaciones pueden obtener una visibilidad completa en toda la superficie de ataques cibernéticos utilizando las últimas estrategias y herramientas de gestión de exposición.

Creación de una estrategia de gestión de exposición empresaria integral

Los entornos empresariales son grandes, complejos y pueden abarcar múltiples segmentos de una red y sitios en todo el mundo. Las herramientas de software de seguridad específicas de dominio han surgido como soluciones puntuales para las organizaciones que tienen dificultades para crear un inventario completo de activos, compilar estados de vulnerabilidades y detectar cambios y evaluar amenazas. La protección de TI, OT e IoT es una tarea monumental, teniendo en cuenta que los activos de OT/IoT no son tradicionalmente propiedad de las organizaciones de TI y, en su lugar, son gestionados por equipos de operaciones (o no son gestionados en absoluto para algunos dispositivos de IoT).

Aunque los datos y los conocimientos obtenidos de las herramientas específicas de dominio son valiosos para que las organizaciones comprendan el riesgo específico de activos, muchos equipos siguen teniendo dificultades para responder preguntas críticas sobre su postura de seguridad: ¿Cómo se puede medir el riesgo y la exposición con precisión para cada activo operativo o instalación, independientemente del tipo de activo? ¿Qué riesgos generan los sistemas de negocios tradicionales (por ejemplo, sistemas ERP, Active Directory, cajas de salto de acceso remoto) para los activos de OT/IoT? ¿Cuáles son las dependencias entre estos entornos y cómo podrían afectar a las cadenas de suministro? ¿Cómo afectan los cambios en el entorno de OT a otros activos dentro de la misma instalación?

Presentamos Tenable One para OT/IoT

Para las organizaciones con activos de OT/IoT, la gestión de exposición integral libera capacidades únicas para la evaluación comparativa y para informar los riesgos a lo largo de todos los silos organizativos. Al alinear las herramientas de gestión de exposición con los resultados de negocios, los equipos de seguridad pueden superar las capacidades de la gestión de vulnerabilidades (específica de dominio) y de las herramientas de seguridad de OT tradicionales. Esto permite una mejor medición y una mejor comunicación en toda la empresa.

Tenable One para OT/IoT proporciona visibilidad a lo largo de la superficie de ataques cibernéticos moderna: activos de TI, OT e IoT. La plataforma permite a las organizaciones priorizar los esfuerzos para prevenir ataques probables y comunicar con precisión el riesgo cibernético para apuntalar un rendimiento de negocios óptimo. La plataforma también combina la cobertura más amplia de vulnerabilidades que abarca activos de TI, recursos en la nube, contenedores, aplicaciones web, sistemas de identidades y activos de OT e IoT. Además, se basa en la amplitud y velocidad de la cobertura de vulnerabilidades proveniente de Tenable Research y añade análisis completos para ayudar a las organizaciones a priorizar las acciones de seguridad y comunicar el riesgo cibernético. Si desea ahondar en estos temas escuchando a un experto, inscríbase en nuestro próximo seminario web: "El puente invisible: reconocimiento de los riesgos planteados por entornos de TI, OT e IoT interconectados".

Toma de decisiones fundamentada con vistas de la exposición

Tenable One para OT/IoT lleva a las organizaciones más allá de las soluciones puntuales y los silos organizativos para lograr una visibilidad completa de las exposiciones al riesgo, incluso para dispositivos de OT e IoT. Las organizaciones pueden optar por medir el riesgo por unidad operativa o por instalación. Estos entornos comúnmente contienen un conjunto diverso de activos que son gestionados por diferentes partes internas. La vista de la exposición completa y el sistema de puntuación global unificada de la exposición permiten esfuerzos de seguridad focalizados con un claro conocimiento de la postura de seguridad de una organización.

Por primera vez, los líderes de seguridad de empresas industriales y no industriales pueden emplear una única solución para ver, evaluar y gestionar el riesgo cibernético a lo largo de toda la superficie de ataque. Los CISO pueden superar los silos de datos con vistas de negocios procesables de la exposición para comunicar el riesgo cibernético.

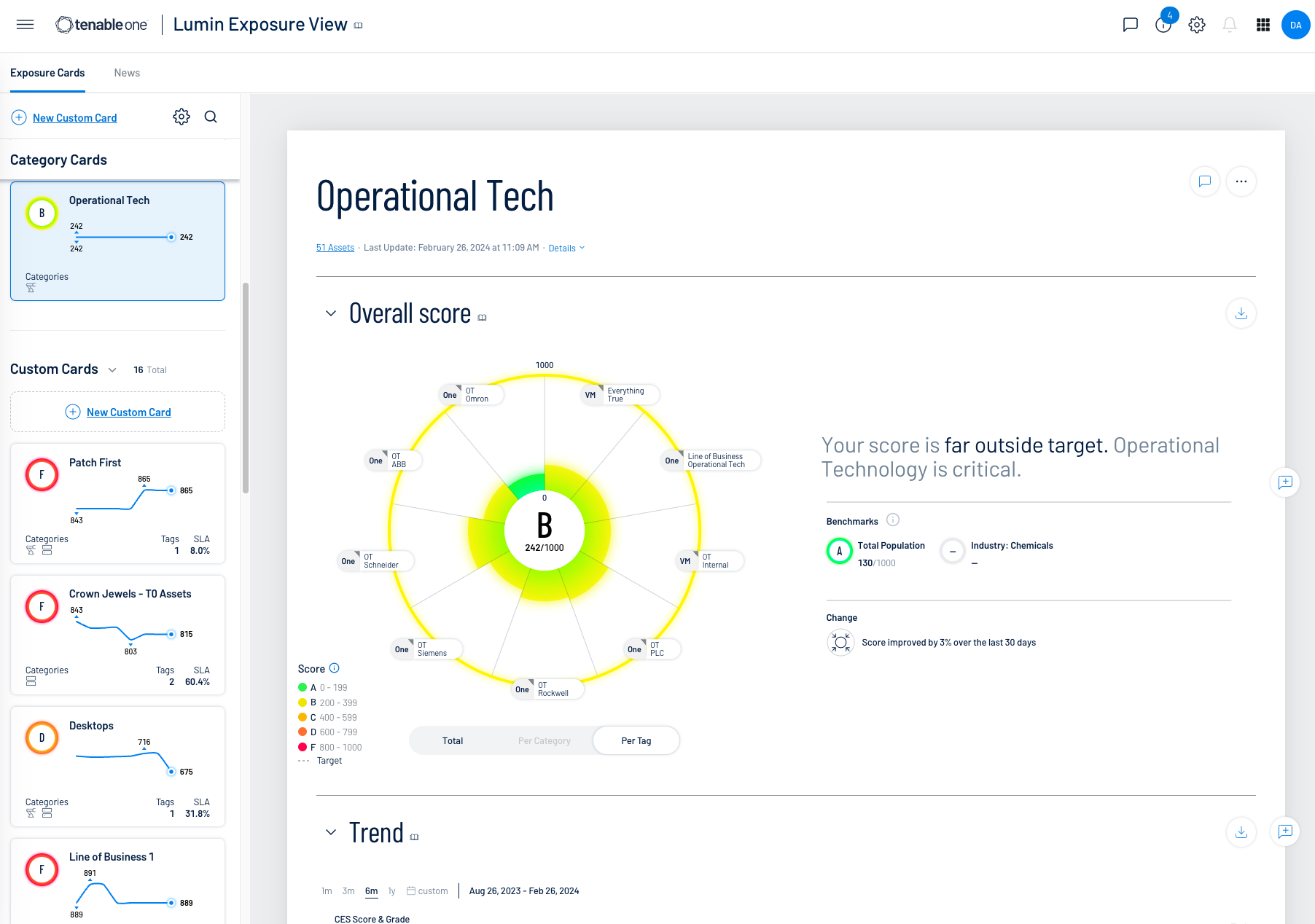

Las tarjetas de exposición de OT en Tenable One permiten a los usuarios ver, gestionar e informar el riesgo de manera integral. Las tarjetas de exposición representan los datos entrantes provenientes de sus etiquetas configuradas y fuentes de datos. La plataforma agrega y normaliza los datos para proporcionar una visualización de la exposición cibernética de una organización y de otras métricas importantes. Los usuarios pueden crear tarjetas personalizadas (o usar tarjetas predeterminadas proporcionadas por Tenable) para obtener conocimiento y orientación en relación a qué áreas necesitan la mayor atención. Las tarjetas de exposición personalizadas permiten a los usuarios especificar categorías para las que deseen ver datos. Una vez que se crea una tarjeta de exposición personalizada, los usuarios pueden seleccionarla desde una biblioteca central para ver sus datos en Lumin Exposure View (Vista de la exposición).

Lumin Exposure View (Vista de la exposición) en Tenable One le permite ver rápidamente su Cyber Exposure Score (Puntuación de exposición cibernética, CES), observar cambios y tendencias a lo largo del tiempo, ver evaluaciones comparativas importantes y evaluar su riesgo general. Lumin Exposure View (Vista de la exposición) incluye diversas herramientas que le ayudan a comprender su postura general de seguridad con relación a su contexto de negocios, la criticidad de sus activos y la eficacia de sus esfuerzos para corregir vulnerabilidades en todo su espacio de trabajo.

Antes de iniciar, cree una etiqueta para aplicar la tarjeta.

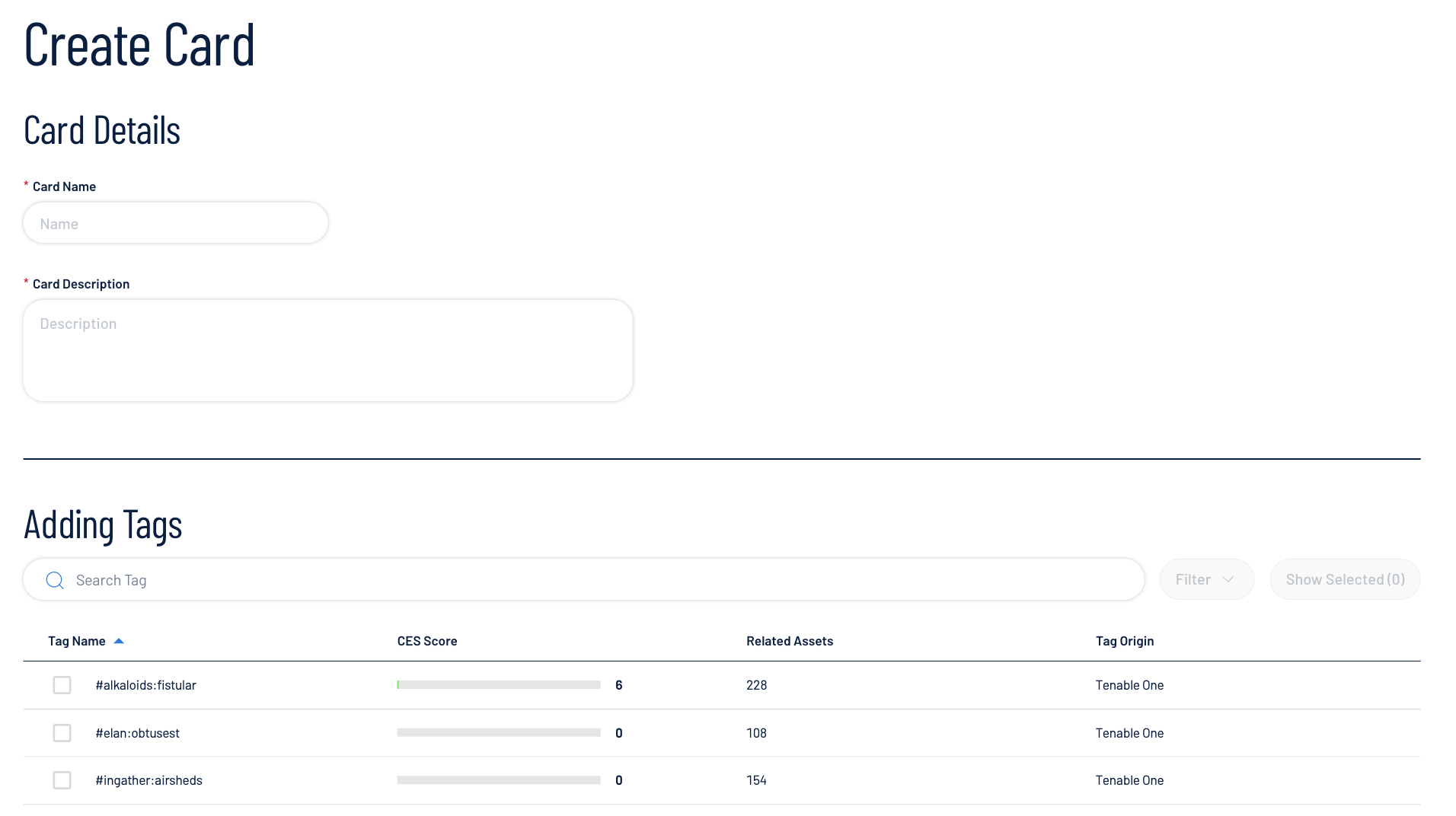

Siga estos pasos para crear una tarjeta de exposición personalizada:

- Acceda a Lumin Exposure View (Vista de la exposición).

- En el lado izquierdo de la página, haga clic en la pestaña Exposure Cards (Tarjetas de exposición). Aparecerá una lista de las tarjetas de exposición.

- En la parte superior de la biblioteca de Exposure Cards (Tarjetas de exposición) en la sección Custom Cards (Tarjetas personalizadas), haga clic en el botón New Custom Card (Nueva tarjeta personalizada). Aparecerá la página Create Card (Crear tarjeta).

- En la sección Card Details (Detalles de la tarjeta), en el recuadro Card Name (Nombre de la tarjeta), escriba un nombre para la tarjeta de exposición.

- En la sección Card Details (Detalles de la tarjeta), en el recuadro Card Description (Descripción de la tarjeta), escriba un nombre para la tarjeta de exposición.

- En la sección Adding Tags (Añadir etiquetas), seleccione las etiquetas que quiere usar para proporcionar datos para la tarjeta de exposición (por ejemplo, región, instalación, características específicas del activo como proveedor/tipo de dispositivo, etc.):

- (Opcional) Use el recuadro Search (Búsqueda) para buscar etiquetas específicas.

- Seleccione el recuadro de verificación próximo a cada etiqueta que desee usar para proporcionar datos para la tarjeta de exposición.

- (Opcional) Para ver solo las etiquetas que haya añadido a la tarjeta de exposición, haga clic en Show Selected (Mostrar seleccionadas).

- Haga clic en Save (Guardar). Lumin Exposure View (Vista de la exposición) guarda la tarjeta de exposición y la añade a la sección Custom Cards (Tarjetas personalizadas) de la biblioteca Exposure Cards (Tarjetas de exposición).

Tenable One para OT/IoT también proporciona integración con herramientas de seguridad de TI de terceros comúnmente empleadas en entornos empresariales, incluyendo herramientas de gestión de servicios, firewalls de próxima generación (NGFW) y productos de gestión de información y eventos de seguridad (SIEM) para poder tener un conocimiento situacional completo.

Programe una sesión de consultoría y una demostración gratuitas

En resumen, Tenable One para OT/IoT proporciona visibilidad y seguridad completas para todos los activos de la superficie de ataques cibernéticos ampliada: activos de TI, OT e IoT. La plataforma permite una visibilidad que va más allá del entorno de TI hasta cubrir la superficie de ataque moderna, la inteligencia de riesgos para mitigar los riesgos operacionales y la planificación y toma de decisiones procesables.

En la próxima publicación de esta serie de tres partes, exploraremos cómo Tenable One para OT/IoT permite un inventario preciso de activos, una respuesta cibernética fundamentada en toda la superficie de ataques cibernéticos y más.

¿Desea ver lo que Tenable One para OT/IoT puede hacer por su organización? Programe una sesión de consultoría gratuita para recibir una demostración técnica rápida y para hablar de cómo podemos ayudarlo a mejorar su programa de seguridad y sus resultados. Para obtener más información acerca de Tenable One para OT/IoT, visite es-la.tenable.com/products/tenable-one y regístrese en nuestro próximo seminario web "El puente invisible: reconocimiento de los riesgos planteados por entornos de TI, OT e IoT interconectados", donde exploraremos más estrategias para que las organizaciones identifiquen eficazmente el riesgo que representan los entornos de TI/OT/IoT interconectados.

Más información

- El puente invisible: reconocimiento de los riesgos planteados por entornos de TI, OT e IoT interconectados (seminario web).

- Tenable presenta visibilidad innovadora en los dominios de TI, OT e IoT para iluminar por completo los vectores de ataque y los riesgos (comunicado de prensa).

- Cómo crear una tarjeta de exposición personalizada en Tenable One (video).

- Exposure Management

- Internet of Things

- OT Security