Tenable One OT Exposure

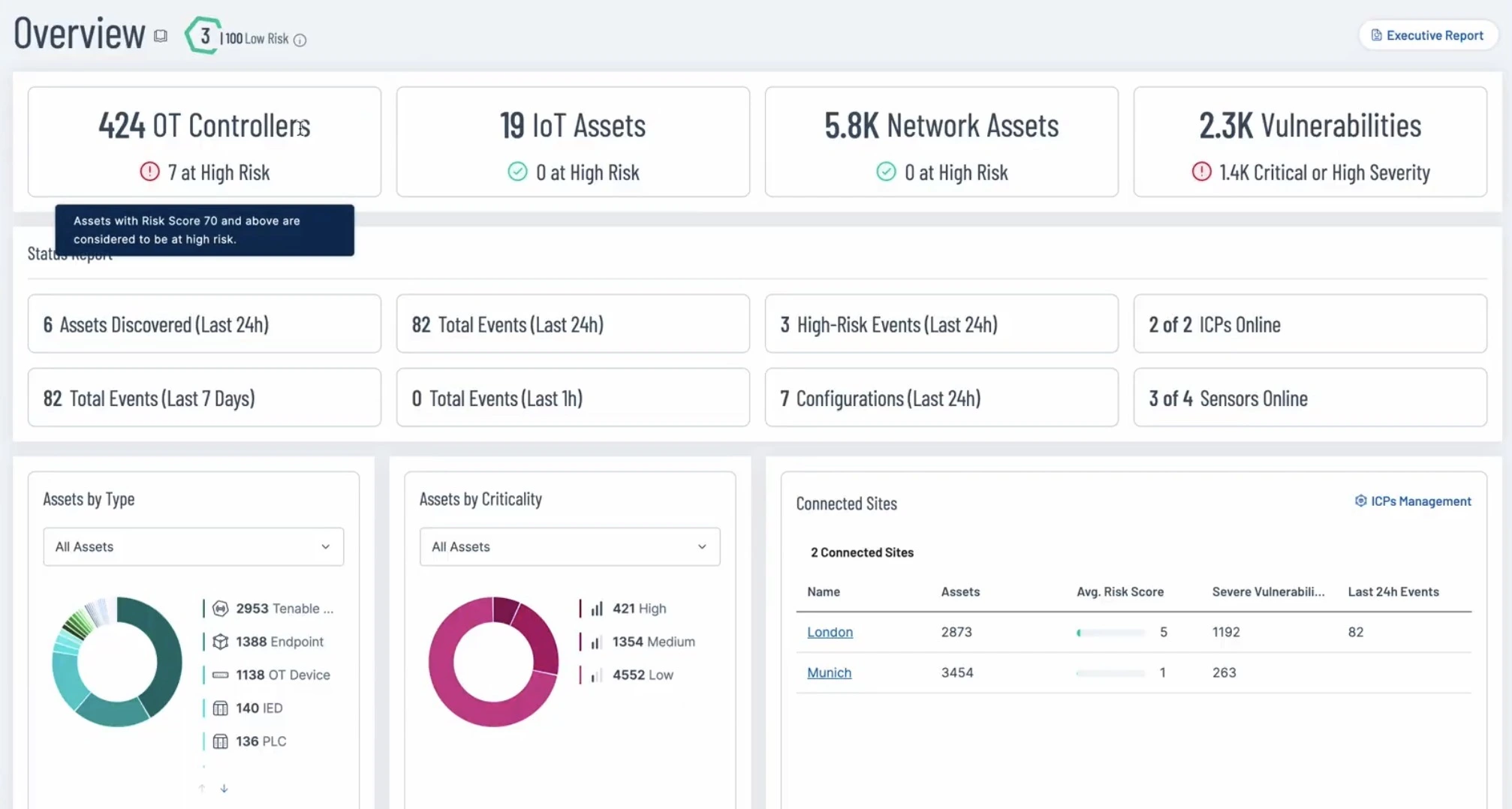

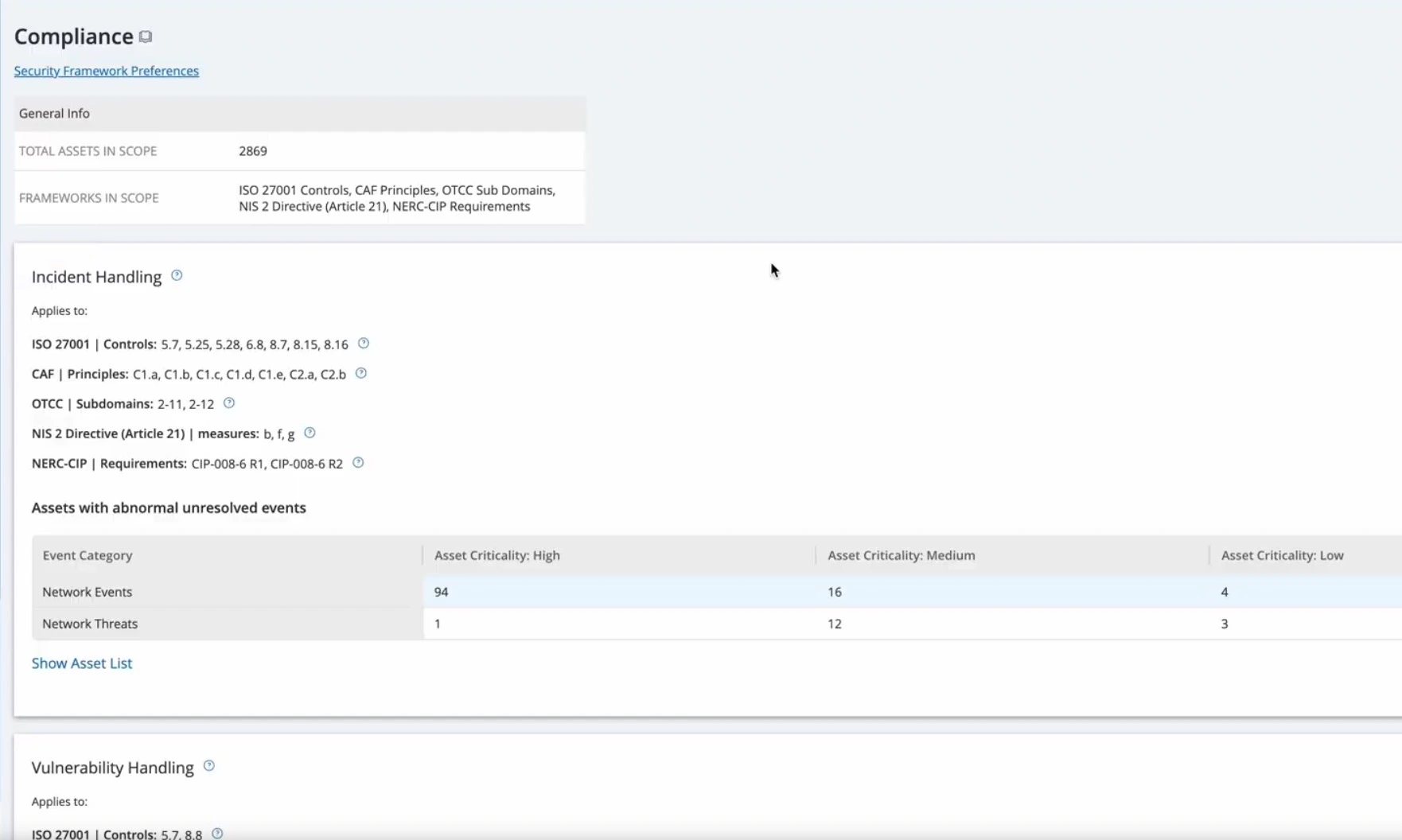

Deje de reaccionar ante alertas fragmentadas y comience a gestionar la seguridad de OT en todo su ecosistema ciberfísico. Unifique su superficie de ataque digital y física con Tenable One OT Exposure. Combine una visibilidad profunda con inteligencia de exposición líder en el sector para proteger la infraestructura crítica sin interrumpir la innovación ni las operaciones.

La plataforma de gestión de exposición nº 1 en el mundo para entornos de OT/TI convergentes

Obtenga protección completa para sistemas ciberfísicos (CPS)

Proteja su entorno operativo e infraestructura crítica con una plataforma diseñada específicamente para la seguridad de los sistemas ciberfísicos (CPS).

Tenable One

La única plataforma de gestión de exposición impulsada por IA del mundo

Tenable One reduce el riesgo cibernético al unificar la visibilidad, el análisis y la acción en materia de seguridad en toda la superficie de ataque, lo que ayuda a las organizaciones a detectar y corregir rápidamente las vulnerabilidades críticas.

Entérese de por qué los clientes eligen Tenable One para la seguridad de OT

Preguntas frecuentes sobre OT

Obtenga respuestas a las preguntas más frecuentes sobre Tenable One OT Exposure.

-

¿Cómo detecta Tenable One OT Exposure los activos sin interrumpir las operaciones?

-

Tenable One OT Exposure utiliza un abordaje de "no causar daño", combinando el monitoreo pasivo de red con Safe Active Query (Consulta activa segura), la funcionalidad patentada y aprobada por proveedores, para comunicarse con los dispositivos mediante sus protocolos nativos.

-

¿Tenable brinda soporte a entornos aislados?

-

Sí. Tenable ofrece modelos de implementación flexibles para satisfacer necesidades específicas de cumplimiento para seguridad y ciberseguridad:

- Nubes: para una rápida escalabilidad, actualizaciones continuas y acceso a inteligencia global sobre amenazas desde Tenable Research.

- Entornos locales: para un control local total, ideal para redes de OT altamente reguladas o aisladas.

- Nubes híbridas: una combinación flexible que admite operaciones globales y distribuidas con requisitos regionales variables.

-

¿Cuál es la diferencia entre las puntuaciones VPR y las puntuaciones CVSS estándar?

-

CVSS mide la severidad teórica, mientras que el Índice de Priorización de Vulnerabilidades (Vulnerability Priority Rating, VPR) de Tenable utiliza la ciencia de datos para medir la explotabilidad en el mundo real, lo que le ayuda a enfocarse primero en las amenazas más peligrosas.

-

¿Puede escalarse Tenable One OT Exposure a operaciones globales y entornos de OT multisitio?

-

Sí. Tenable One se adapta a la complejidad de las empresas globales y a las instalaciones operativas distribuidas. La plataforma nativa en la nube de Tenable proporciona visibilidad centralizada con contexto local para garantizar una política de seguridad y un gobierno coherentes en todas sus plantas, regiones y redes industriales.

-

¿Qué acciones automatizadas puede realizar Tenable One OT Exposure en respuesta a las amenazas de OT?

-

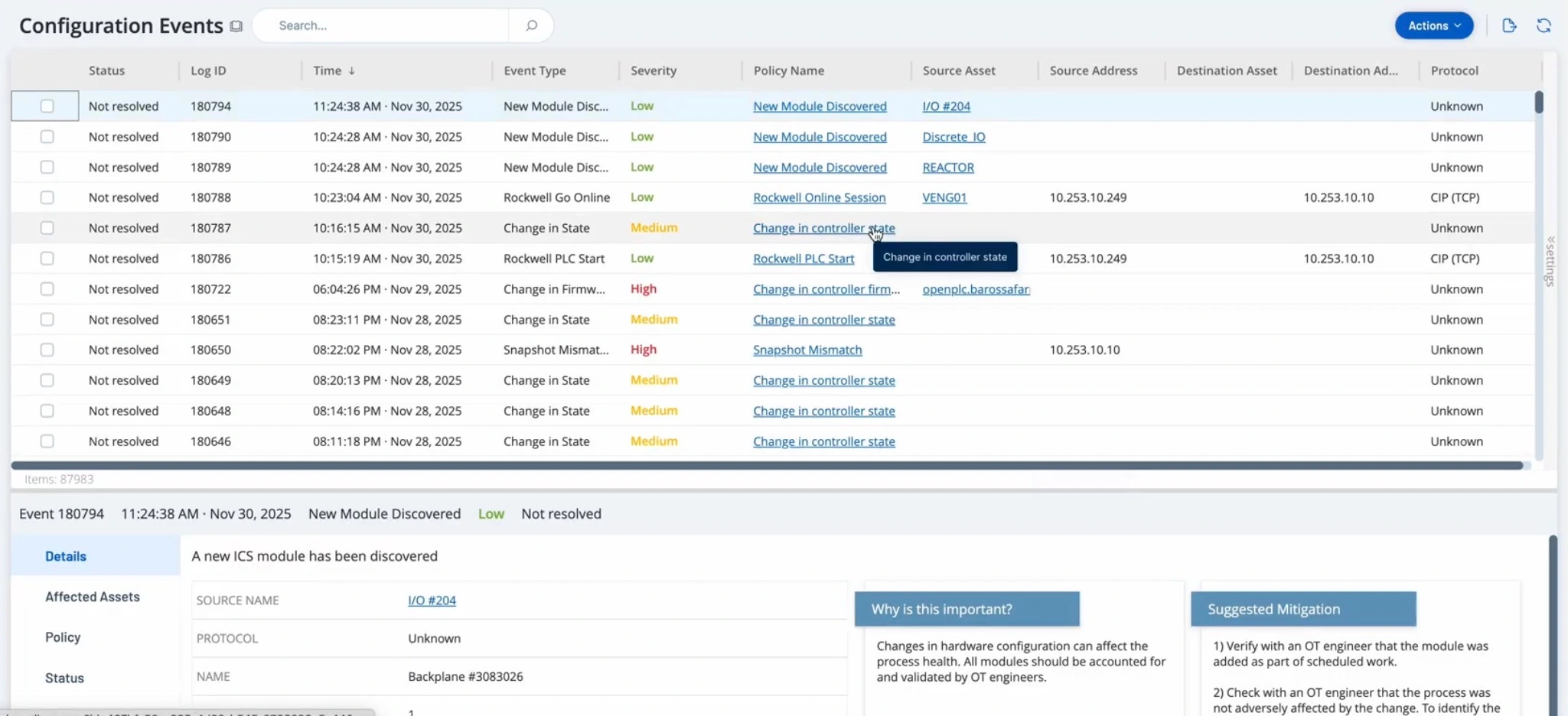

Tenable One se integra con su infraestructura de seguridad y red existentes para permitir una respuesta automatizada y en tiempo real ante las amenazas. A través de estas integraciones, la plataforma de gestión de exposición de Tenable puede desencadenar acciones como las siguientes:

- Bloquear las comunicaciones maliciosas al actualizar las reglas del firewall.

- Abrir un ticket de alta prioridad en JIRA o ServiceNow con todo el contexto relevante.

- Iniciar automáticamente un flujo de trabajo específico en su plataforma SOAR.

-

¿Cómo detecta Tenable One los activos de OT no gestionados, desconocidos u ocultos?

-

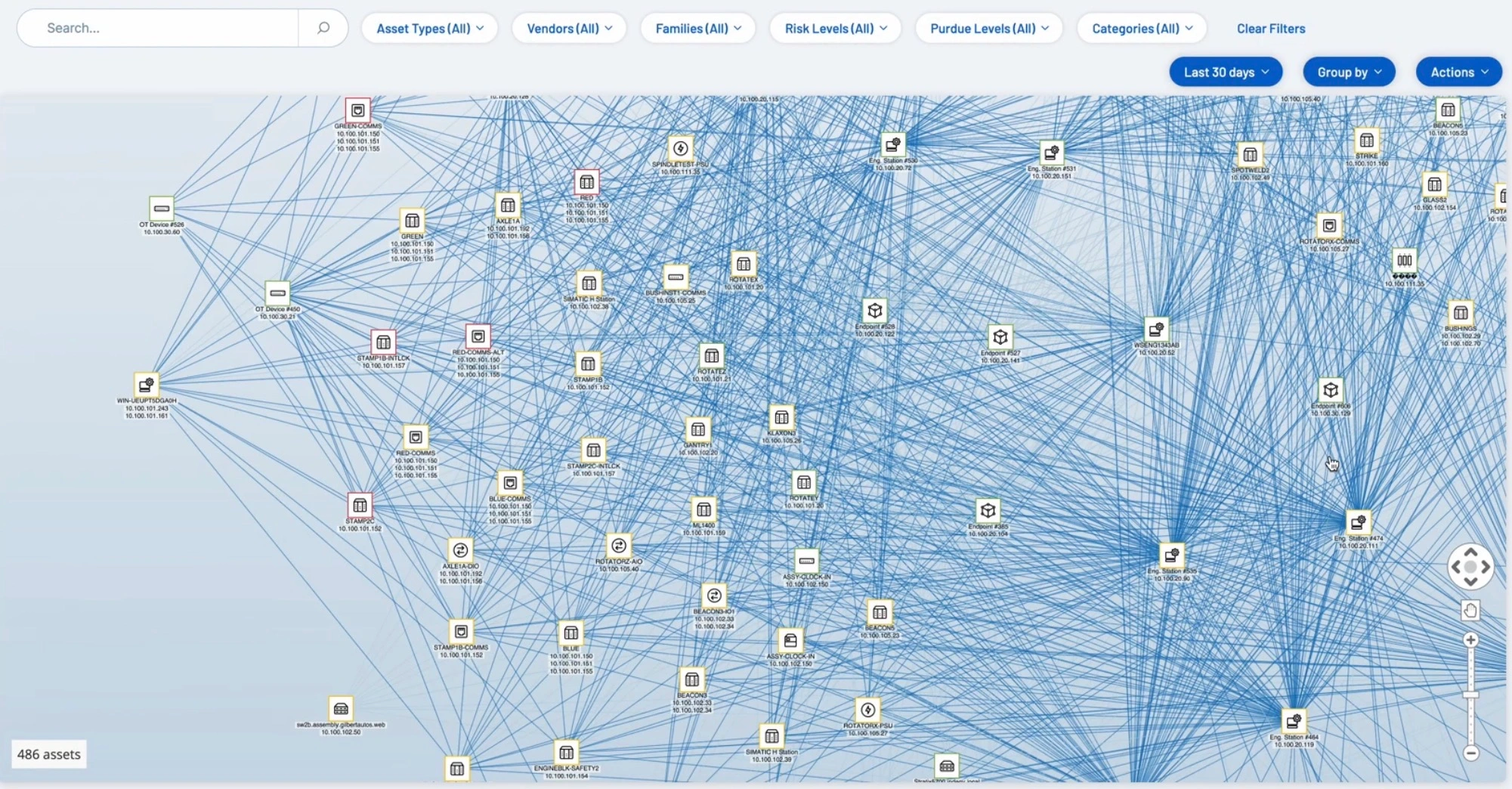

Tenable One OT Exposure destaca por detectar todos los activos en su entorno, incluidos los dispositivos heredados, no administrados o no autorizados que otras herramientas pasan por alto. Tenable One OT Exposure combina potentes métodos de detección:

- Monitoreo continuo del tráfico analizando el tráfico de la red para saber cómo se comunica cada dispositivo.

- Safe Active Query (Consulta activa segura) que utiliza protocolos industriales nativos para identificar y clasificar dispositivos con precisión sin interrumpir procesos sensibles.

- Importación e interoperabilidad de archivos que admiten la capacidad de importar manualmente archivos SCD y ACD, archivos de hojas de cálculo CSV, archivos de proyectos PLC y otros formatos de archivo de uso común para enriquecer sus datos de seguridad.

Tenable One

Solicitar demostración

La plataforma de gestión de exposición impulsada por IA líder en el mundo.

Gracias

Gracias por su interés en Tenable One.

Un representante se pondrá en contacto con usted en breve.

Form ID: 7469

Form Name: one-eval

Form Class: c-form form-panel__global-form c-form--mkto js-mkto-no-css js-form-hanging-label c-form--hide-comments

Form Wrapper ID: one-eval-form-wrapper

Confirmation Class: one-eval-confirmform-modal

Simulate Success