Understanding the Ransomware Ecosystem: From Screen Lockers to Multimillion-Dollar Criminal Enterprise

A new report from Tenable Research explores the key players in the ransomware ecosystem and the tactics that have helped propel it from a fledgling cyberthreat into a force to be reckoned with.

Ransomware is a constantly evolving cyberthreat, and it is through its evolution that ransomware has managed to not only survive, but thrive.

There are a number of reports that detail ransomware’s evolution, from the earliest form of ransomware known as the AIDS (or PC Cyborg) Trojan in 1989 to its transition into screen locker ransomware and, ultimately, the cryptolocker ransomware that encrypts files on systems. This type of ransomware became the basis for how modern ransomware operates.

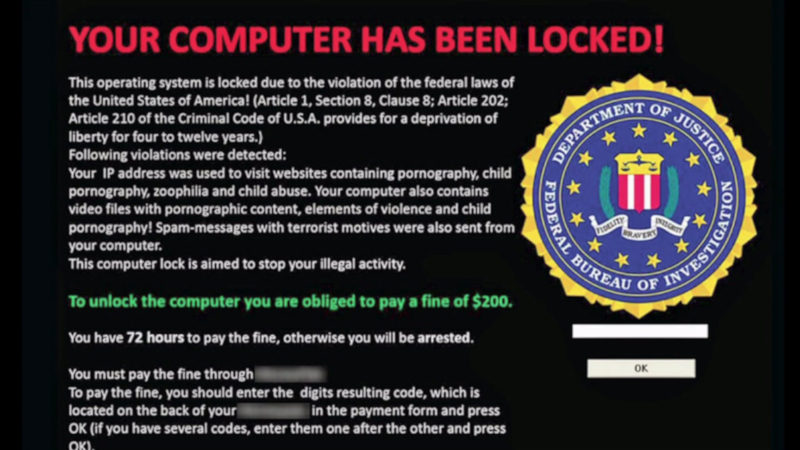

Screen locker ransomware relied on fear tactics targeting individual users, using law enforcement imagery of the Federal Bureau of Investigation (FBI) and UK's Metropolitan Police Service (the Met), along with text claiming that the victim had accessed pornographic or child abuse content from their computer. These victims were instructed to pay a “fine,” which was typically between $100-500, in order to unlock their systems. In reality, these users could regain access to their systems without payment, as none of their files were tampered with.

Over the last four years, ransomware has skyrocketed into a multimillion-dollar, self-sustaining industry. It has become a part of the routine experience for organizations following noteworthy attacks against critical infrastructure like the Colonial Pipeline or JBS Foods attacks in 2021.

Image Source: Security Boulevard

Underpinning the success of today’s ransomware is what's called the ransomware ecosystem. In our latest report, we explore the key players that shape the ransomware ecosystem and the tactics that have helped propel ransomware into the most dominant threat to organizations today

What you’ll get from this report:

- A better understanding of how the ransomware ecosystem evolved

- The most common attack vectors used by the players in the ecosystem

- Guidance on how to prepare and defend against ransomware attacks

- A list of the vulnerabilities likely to be exploited in ransomware attacks

Get more information

- Download the full report here

- Attend the webinar: Tenable’s Ransomware Ecosystem Report: Understanding the Key Players, Common Attack Vectors and Ways You Can Avoid Becoming a Victim

- Blog post about The Ransomware Ecosystem Tenable.io Dashboard

- Blog post about The Ransomware Ecosystem Tenable.sc Dashboard

- Blog post about The Ransomware Ecosystem Tenable.sc Report

- Follow Tenable’s Security Response Team on the Tenable Community

Learn more

- Research Reports

- Vulnerability Management

Tenable One

Request a demo

The world’s leading AI-powered exposure management platform.

Thank You

Thank you for your interest in Tenable One.

A representative will be in touch soon.

Form ID: 7469

Form Name: one-eval

Form Class: c-form form-panel__global-form c-form--mkto js-mkto-no-css js-form-hanging-label c-form--hide-comments

Form Wrapper ID: one-eval-form-wrapper

Confirmation Class: one-eval-confirmform-modal

Simulate Success