Gestión de postura de seguridad de Kubernetes (KSPM)

Las herramientas de KSPM automatizan la seguridad y el cumplimiento para entornos K8S.

Descubra cómo la Gestión de la postura de seguridad de Kubernetes (KSPM) de Tenable Cloud Security —la cual forma parte de una plataforma de protección de aplicaciones nativas en la nube (CNAPP) que da prioridad a la identidad— revela, prioriza y corrige con precisión las brechas de seguridad en clústeres de Kubernetes a lo largo de su infraestructura en la nube.

Solicite una demostración de Tenable Cloud Security

¡Una excepcional seguridad unificada en la nube le espera!

Le mostraremos exactamente cómo Tenable Cloud Security le ayuda a proporcionar detección de activos multinube, evaluaciones de riesgos priorizadas e informes automatizados de cumplimiento/auditoría.

Más de 44 000 organizaciones de todo el mundo confían en Tenable para que las ayude a comprender y reducir el riesgo para la ciberseguridad

Seguridad en la nube que se adapta a su situación particular

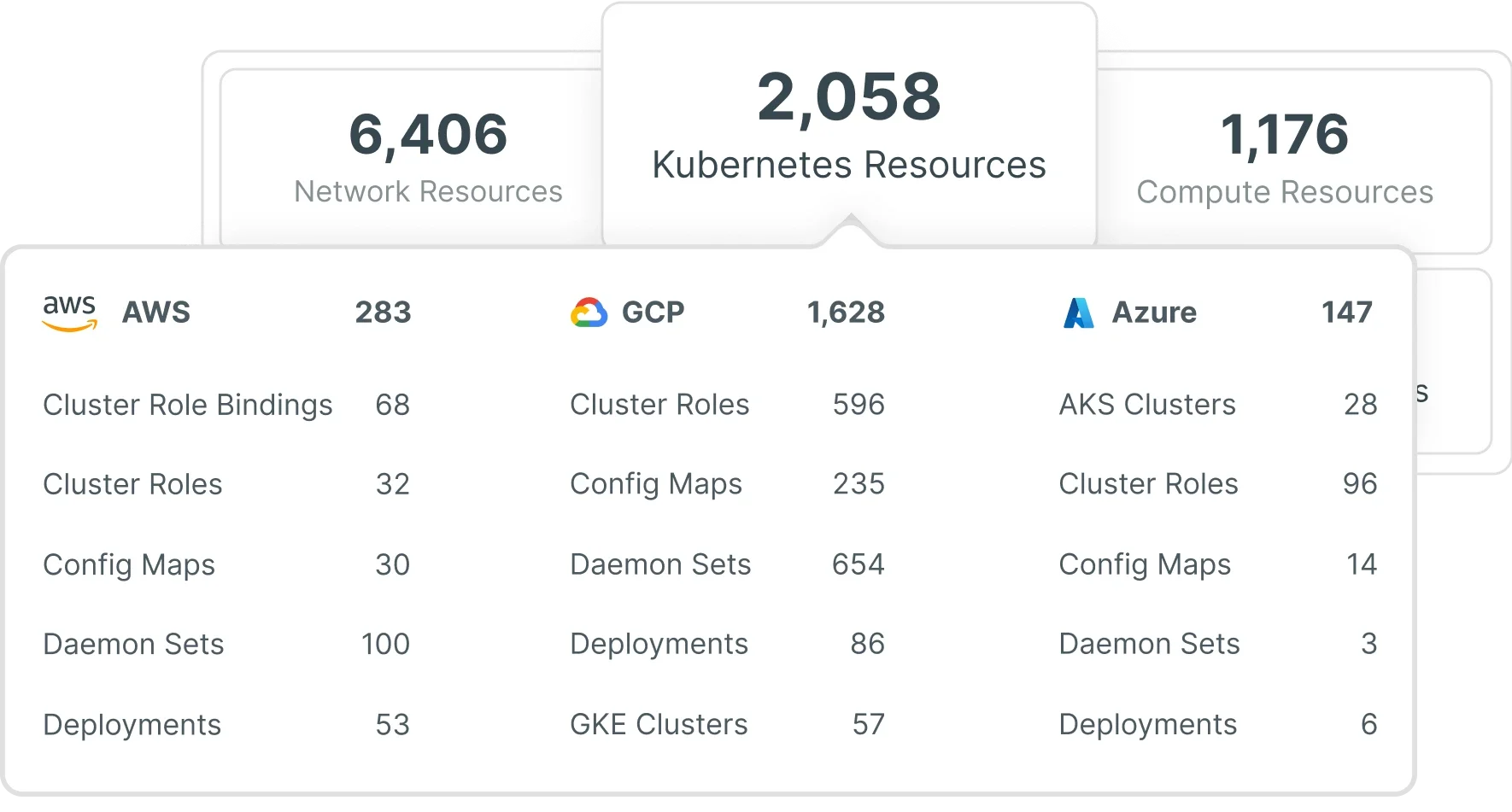

Disfrute de un inventario de activos completo y categorizado para AWS, Azure y GCP, que le permite gestionar todos los recursos de la nube —incluyendo cargas de trabajo, identidades, datos, red y clústeres de Kubernetes— en un solo lugar. Detecte constantemente todos los recursos de su entorno y visualícelos en un contexto significativo y multidimensional.

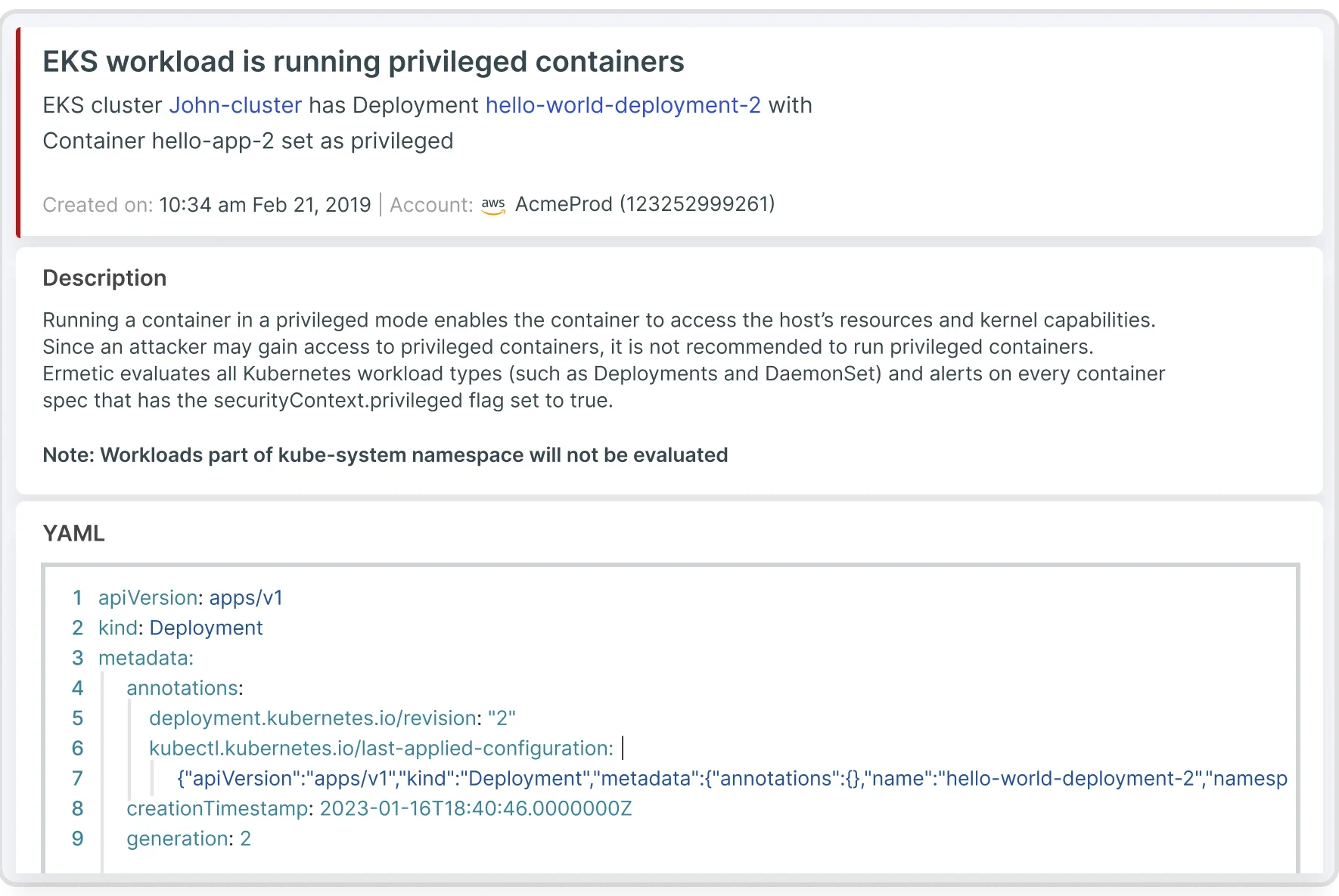

Entrar en contactoAproveche el análisis de riesgos de la pila completa, incluyendo la detección de vulnerabilidades para contenedores, y la corrección guiada para la gestión de la postura de seguridad de Kubernetes. Contextualice el escaneo de imágenes de contenedores al visualizar la exposición de la red, los problemas de postura, los errores de configuración de la Gestión de identidades y acceso (IAM) y otros riesgos para establecer prioridades sobre qué vulnerabilidades podrían tener el mayor impacto.

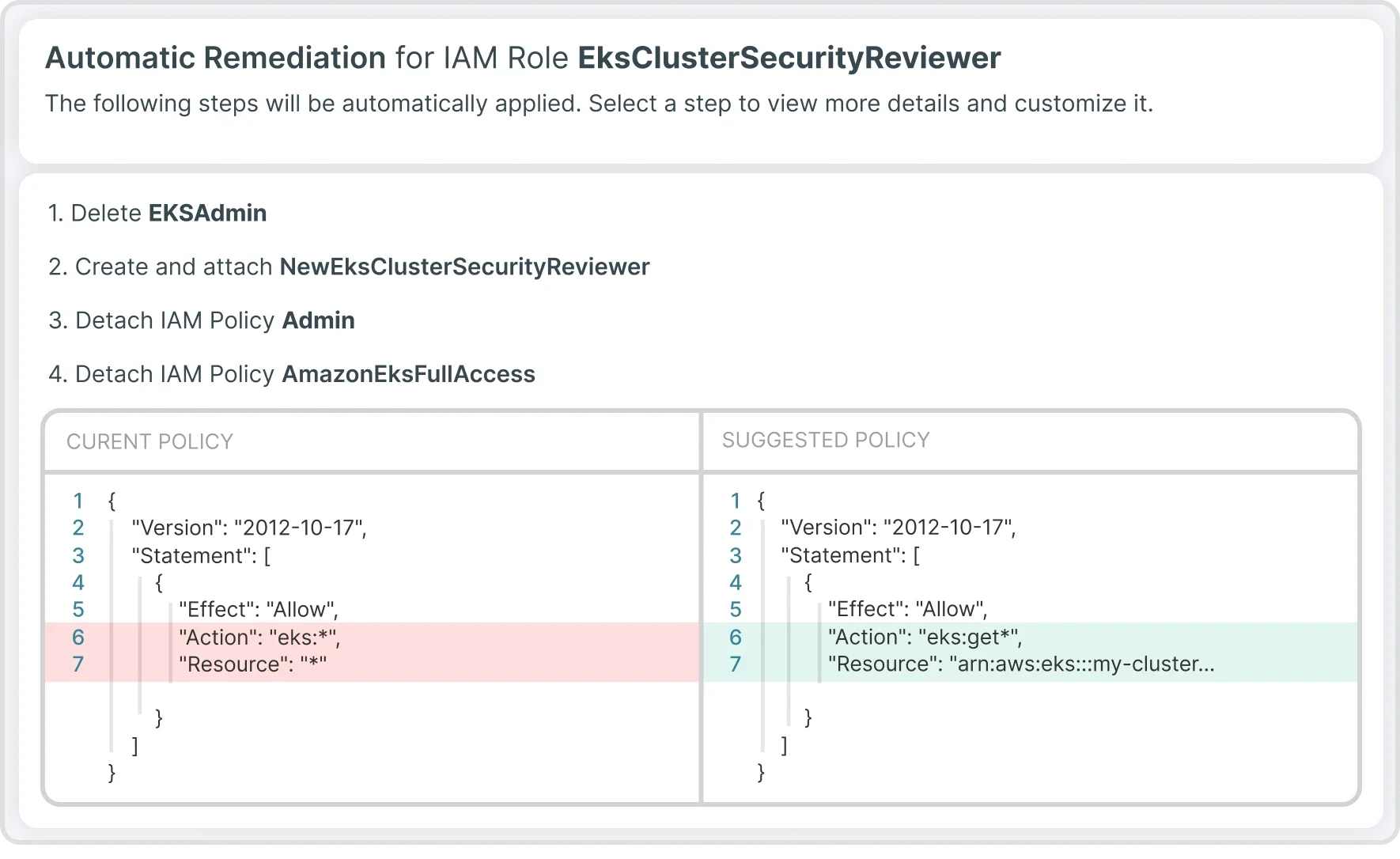

Entrar en contactoTenable Cloud Security ofrece corrección automatizada y guiada de los errores de configuración, los incumplimientos de las políticas y los privilegios riesgosos dentro de los clústeres y para todo el entorno de nube. Corrija de forma automática los errores de configuración, los incumplimientos de las políticas y los privilegios riesgosos (incluyendo los excesivos y los no utilizados) en su entorno multinube.

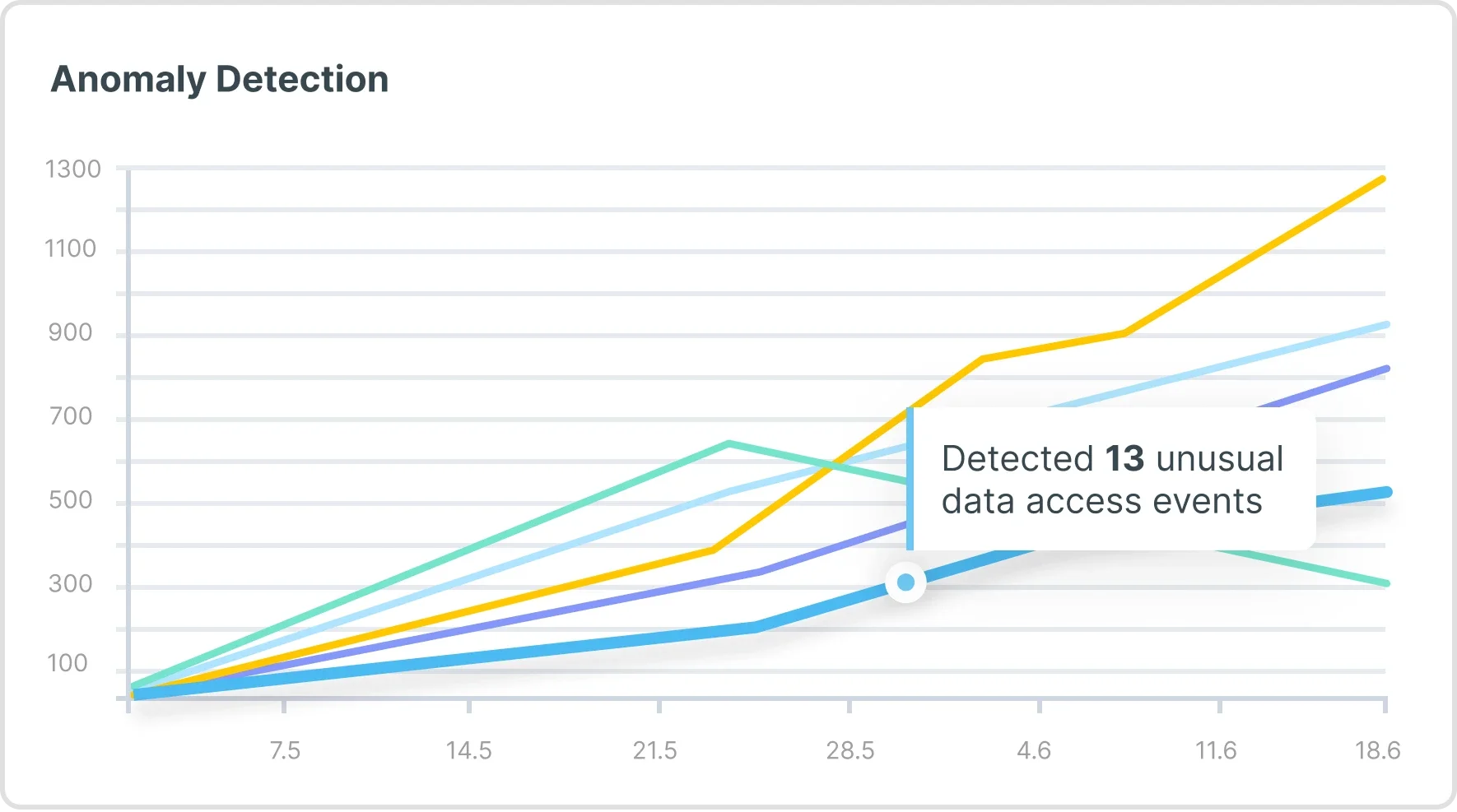

Entrar en contactoAutomatice la detección de amenazas de actividad inusual a través del análisis constante de riesgos en comparación con las bases de referencia de comportamiento, lo que ayuda a identificar comportamientos anómalos y sospechosos que pueden poner en peligro sus activos más críticos. Analice los registros de los proveedores de la nube y correlacione las amenazas en la nube con la arquitectura subyacente para revelar al instante el contexto que se asocia a cada riesgo.

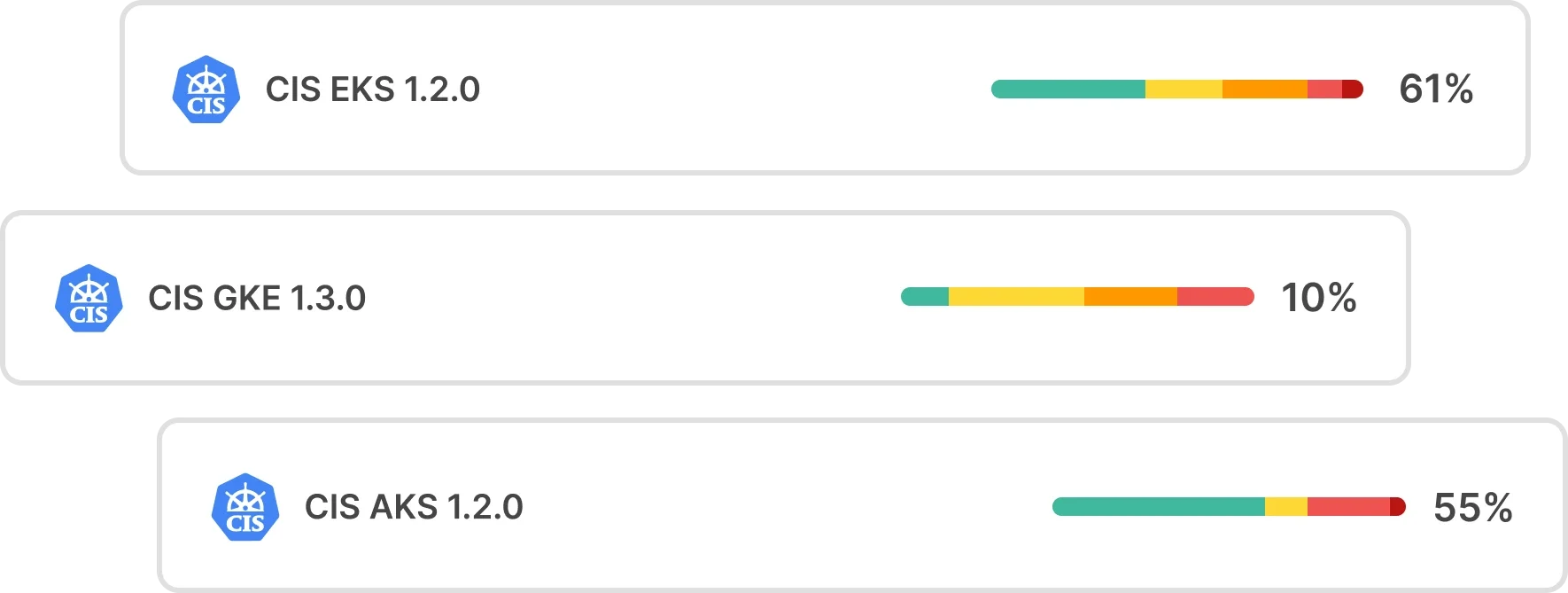

Entrar en contactoCumplimiento multinube constante con decenas de marcos de la industria, incluyendo CIS, RGPD, NIST, PCI-DSS, evaluaciones comparativas de Kubernetes y más, así como también verificaciones personalizadas. Genere informes detallados para el cumplimiento interno, la auditoría externa y las actividades diarias de seguridad (por ejemplo, inventario de activos, errores de configuración, configuraciones de red).

Entrar en contacto