Conozca dónde está expuesto y cierre su riesgo crítico

100 mil vulnerabilidades evaluadas con más de 260 000 plug-ins

Disfrute el acceso completo a una plataforma moderna para la gestión de vulnerabilidades basada en la nube, que le permite ver y hacer el seguimiento de todos sus activos con una precisión inigualable. Regístrese ahora.

Compre Tenable Vulnerability Management

COMPRARDisfrute los accesos de seguridad completos a una plataforma moderna para la gestión de vulnerabilidades en la nube, que le permite ver y rastrear todos sus activos con una precisión inigualable. Compre una suscripción anual hoy mismo.

Seleccione su tipo de suscripción:

Premios y reconocimientos para Tenable Vulnerability Management

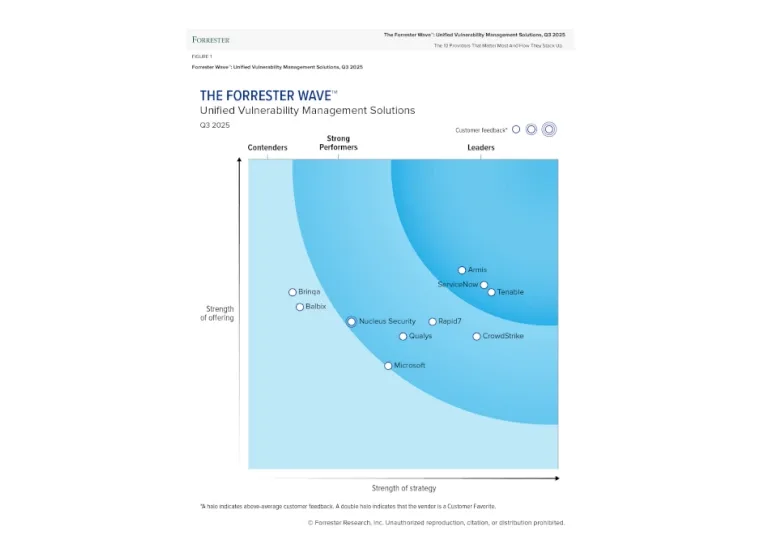

Tenable obtuvo la designación de líder en The Forrester Wave™: Unified Vulnerability Management, 3er trimestre de 2025

Leer el informe completo

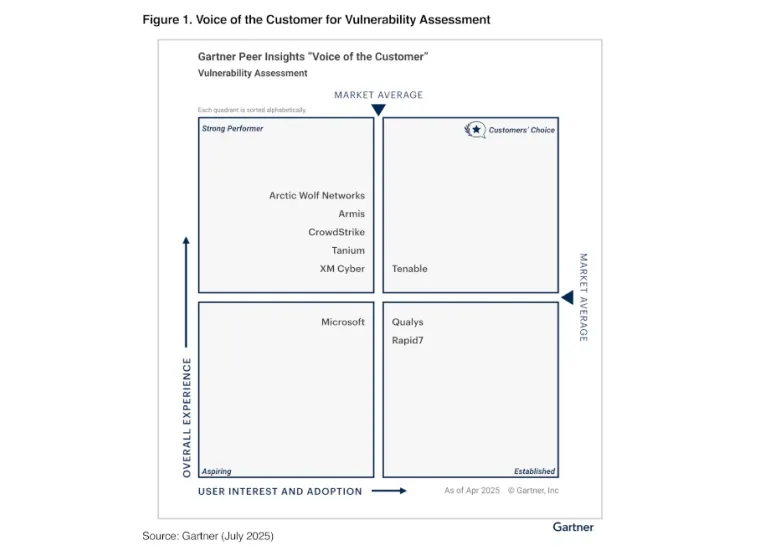

Tenable es el único proveedor que fue nombrado como Customers’ Choice en 2025 Gartner® Peer Insights™ Voice of the Customer dentro de la categoría de evaluación de vulnerabilidades

Leer el informe

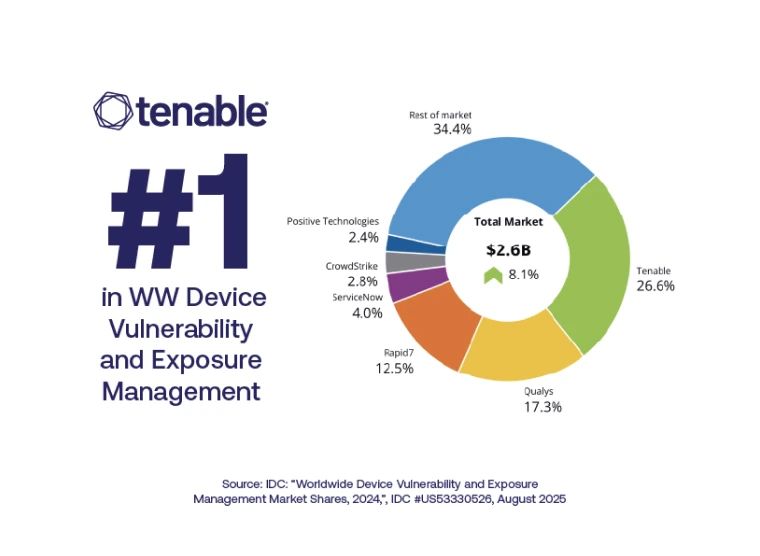

IDC posiciona a Tenable como n.º 1 en participación en el mercado mundial de vulnerabilidades de dispositivos y gestión de exposición

Leer másTenable es un líder en gestión de vulnerabilidades basada en el riesgo de acuerdo a G2

Detecte

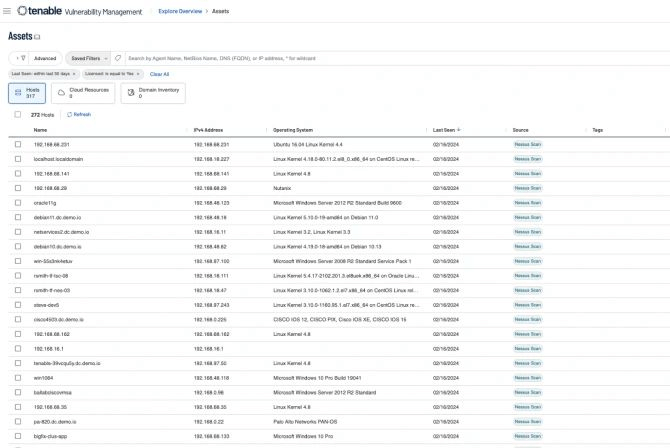

El escaneo activo, los agentes, el monitoreo pasivo, los conectores en la nube y las integraciones con la CMDB proporcionan una visión continua y una visibilidad unificada de todos sus activos, tanto los conocidos como los desconocidos previamente.

Evalúe

Con una cobertura para más de 85 000 vulnerabilidades, Tenable tiene la cobertura de CVE y el soporte de configuraciones de seguridad más amplios de la industria, con el objetivo de ayudarle a comprender todas sus exposiciones.

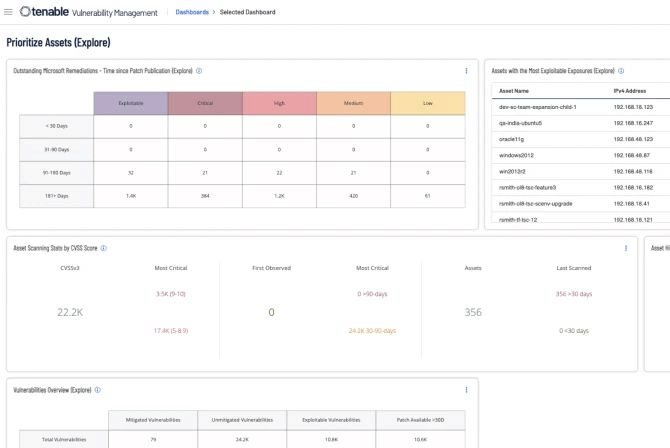

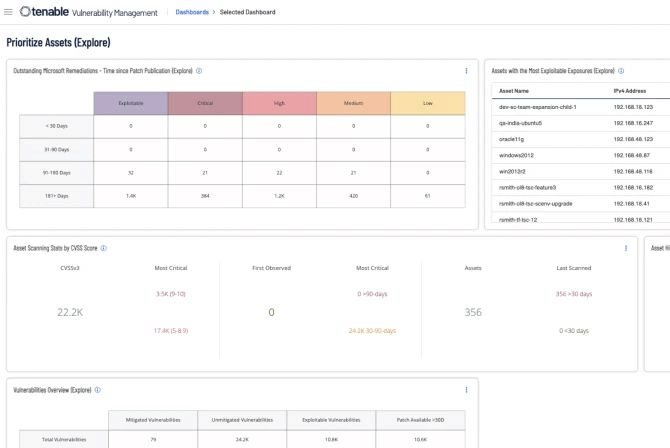

Priorice

Combine datos de vulnerabilidades, inteligencia de amenazas y ciencia de datos para obtener puntuaciones de riesgo que sean fáciles de comprender, a fin de evaluar rápidamente el riesgo y saber qué vulnerabilidades deben repararse primero.

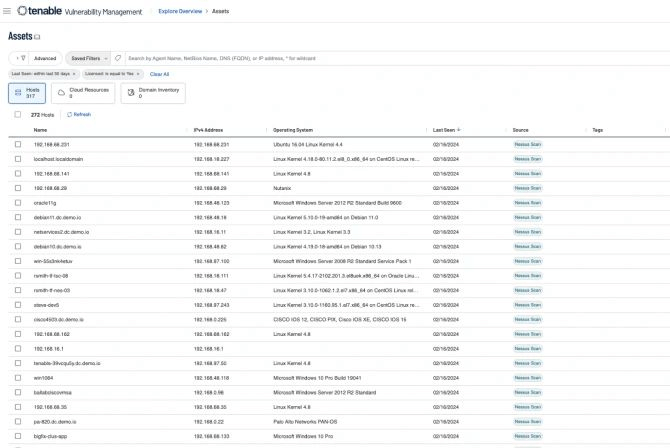

Obtenga gestión de vulnerabilidades basada en la nube para tener una visibilidad completa hacia los activos y vulnerabilidades de su organización

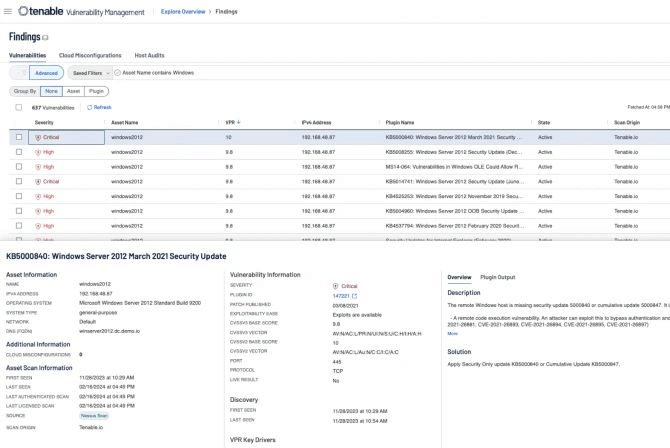

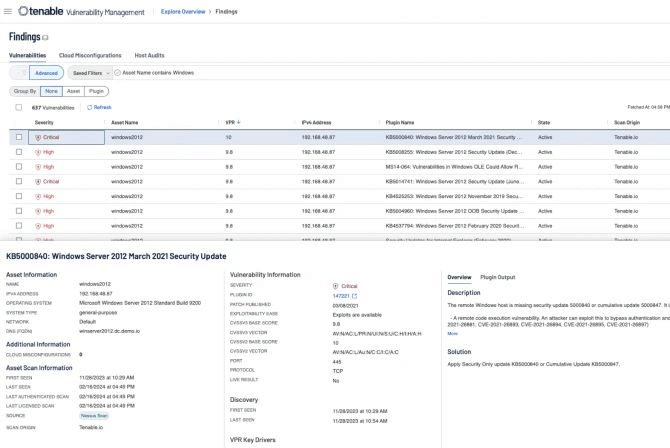

Encuentre fácilmente las vulnerabilidades por nombre o número de CVE, filtre por categorías clave y utilice el lenguaje natural o consultas complejas. La base de datos seleccionada de Vulnerability Intelligence optimiza la visibilidad y el contexto de las amenazas.

Dé seguimiento a los activos conocidos y desconocidos y sus vulnerabilidades —incluso a activos de TI muy dinámicos como dispositivos móviles, máquinas virtuales, contenedores e instancias en la nube—, y evalúelos.

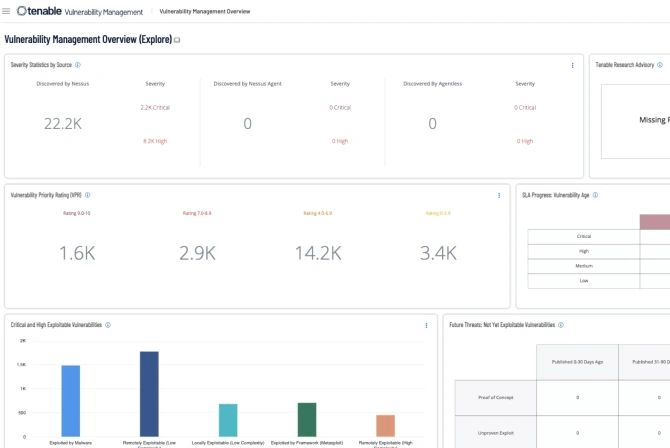

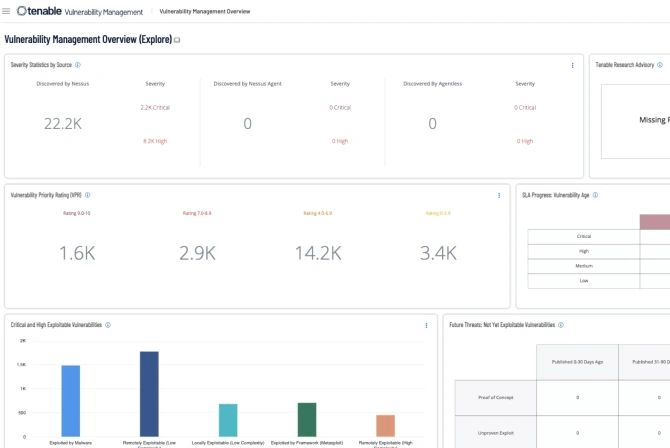

Identifique y priorice de forma proactiva las vulnerabilidades que tengan el mayor impacto para su organización. Con tecnologías de IA generativa, inteligencias de amenazas enriquecida y puntuaciones que consideran el contexto, el Índice de Priorización de Vulnerabilidades (Vulnerability Priority Rating, VPR) de Tenable permite a las organizaciones comprender instantáneamente el impacto de las vulnerabilidades, la armificación y las acciones de corrección precisas.

Obtenga información de manera inmediata con tableros de control de visualización intuitiva que le permiten realizar un análisis rápido. Personalice los informes para que los equipos de seguridad conozcan los problemas críticos.

¿Está listo para proteger la superficie de ataque moderna?

Probar Tenable Vulnerability Management Al inicio

Al inicio