Presentación de Tenable Cloud Security con Agentless Assessment y Live Results

Las últimas mejoras de seguridad en la nube de Tenable, unifican la postura de seguridad en la nube y la gestión de vulnerabilidades con nuevas capacidades de escaneo 100 % basadas en API y de detección de día cero.

Nota: Hemos recibido comentarios increíbles de nuestros clientes sobre las funciones que se describen a continuación. Desde el lanzamiento del acceso temprano, hemos realizado importantes mejoras funcionales basadas en la demanda de los clientes. El 14 de octubre de 2022, Tenable anunció la disponibilidad general de Agentless Assessment con Live Results para AWS.

Tenable ha ayudado a miles de clientes a escanear y gestionar las vulnerabilidades en su infraestructura en la nube durante años. Aceleramos nuestras capacidades de protección de aplicaciones nativas en la nube (CNAPP) en 2021 y 2022 con la compra de Accurics, el lanzamiento de Tenable.cs y la integración con Tenable.io. Ofrecemos un abordaje único hacia la seguridad en la nube, unificando la postura de seguridad en la nube y la gestión de vulnerabilidades en una única solución.

Hoy, Tenable anunció nuevas funcionalidades de seguridad en la nube que no solo reflejan avances tecnológicos significativos, sino que también ofrecen a los clientes un abordaje unificado hacia la postura de seguridad en la nube y la gestión de vulnerabilidades en activos dentro y fuera de la nube. Con el último lanzamiento de Tenable.cs, los usuarios pueden ampliar a la nube el mismo nivel de visibilidad y gestión de vulnerabilidades al que están acostumbrados desde nuestra suite de soluciones líderes del mercado. Las nuevas funcionalidades comprenden:

- Tenable.cs Agentless Assessment y Tenable.cs Live Results

- Gestión de políticas y generación de informes mejoradas

- Cobertura de DevOps / GitOps ampliada

Tenable.cs Agentless Assessment y Tenable.cs Live Results

Empoderar a los equipos de seguridad para que monitoreen la creciente superficie de ataque con una visibilidad continua y completa de la nube, es fundamental para cualquier organización que desee crear un programa unificado de seguridad en la nube.

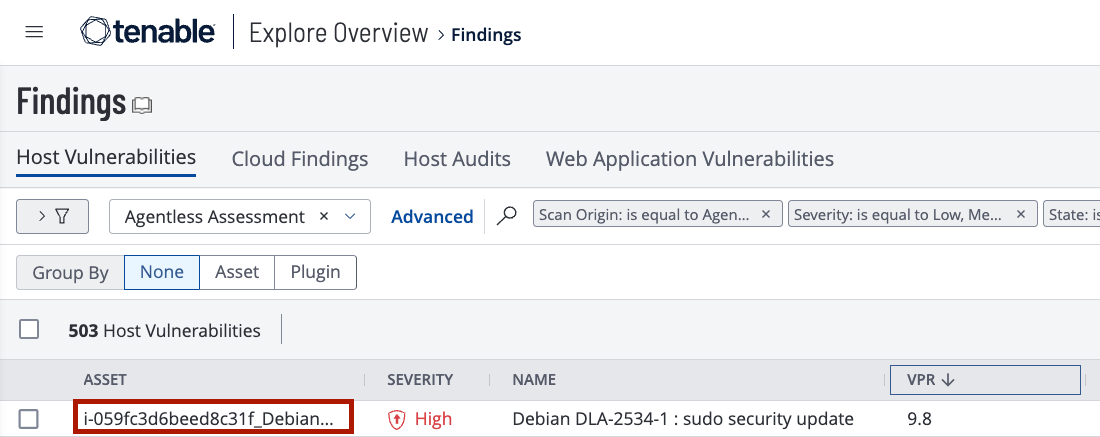

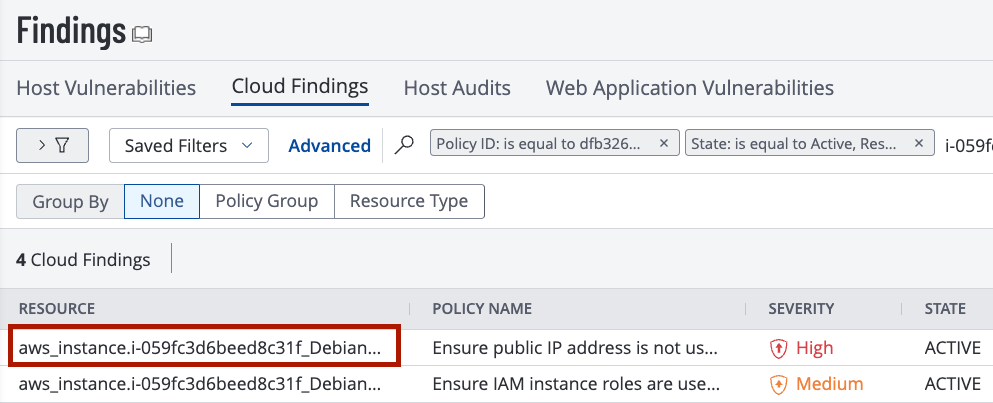

Tenable.cs Agentless Assessment y Tenable.cs Live Results permiten a los equipos de seguridad detectar y evaluar rápida y fácilmente todos sus activos en la nube. Los datos se actualizan continuamente mediante escaneos en directo que se activan automáticamente por cualquier evento de cambio registrado. Cuando nuestro equipo líder en la industria, Tenable Research, agrega una nueva vulnerabilidad a la base de datos, Tenable.cs Live Results permite a los equipos de seguridad ver si existe una vulnerabilidad en su inventario de activos actual, sin necesidad de ejecutar un nuevo escaneo.

Vulnerabilidades como CVE

Fuente: Tenable, agosto de 2022

Vulnerabilidades como hallazgos de CSPM

Fuente: Tenable, agosto de 2022

Esto ayudará a las organizaciones a que evalúen las vulnerabilidades de manera constante, a detectar las vulnerabilidades de día cero tan pronto como se publiquen — sin necesidad de volver a escanear todo su entorno — y a reducir el potencial de que se ejecuten exploits. Con una cobertura para más de 70 000 vulnerabilidades, Tenable tiene la más extensa base de datos de vulnerabilidades y exposiciones comunes (CVE) de la industria. Además, los datos de configuración de seguridad de Tenable ayudan a los clientes a comprender todas sus exposiciones en todos sus activos.

Los clientes actuales de Tenable ahora pueden obtener acceso anticipado a Agentless Assessment para Amazon Web Services (AWS). Para obtener más información sobre Agentless Assessment, lea el blog: Acelere la detección y respuesta de vulnerabilidades para AWS con Tenable Cloud Security Agentless Assessment.

Tenable espera lanzar durante el cuarto trimestre Tenable.cs Agentless Assessment para Microsoft Azure y Google Cloud Platform, junto con mejoras adicionales en la seguridad de contenedores.

Gestión de políticas y generación de informes mejoradas

Durante años hemos oído hablar de la importancia de ciertas prácticas de ciberseguridad en entornos en la nube, en particular:

- Seguridad en la nube para proteger adecuadamente esos entornos.

- DevSecOps para incorporar la seguridad en los pipelines de entrega de software.

- Aceleración de la detección (Shift Left) para iniciar comprobaciones de seguridad como parte de los ciclos de desarrollo local donde se puede reparar inmediatamente.

Para conocer los desafíos involucrados al adoptar estas prácticas en el mundo real, sondeamos a 388 asistentes a un seminario de Tenable en el mes de junio, para preguntarles acerca de sus preocupaciones en relación a la seguridad en la nube pública. Las respuestas nos permitieron conocer las principales áreas de preocupación. Preguntamos: “¿Cuál es su principal desafío con respecto a la seguridad de sus activos en plataformas de nube pública?”. Más del 60 % de los encuestados mencionaron la escasa visibilidad de sus activos y su postura de seguridad o preocupaciones sobre la seguridad de la infraestructura de los proveedores de nube.

En Tenable, creemos que las organizaciones que han realizado importantes inversiones en sistemas de seguridad y cumplimiento en sus ciclos de vida de implementación de aplicaciones e infraestructuras, ahora se encuentran en una situación precaria en este sentido en su trayecto hacia la nube pública.

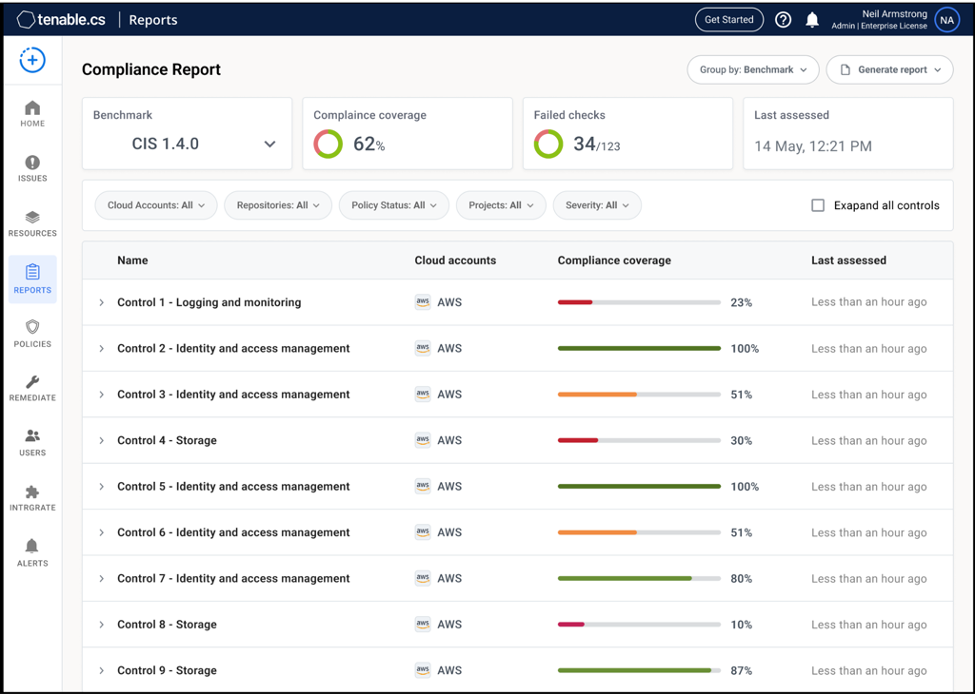

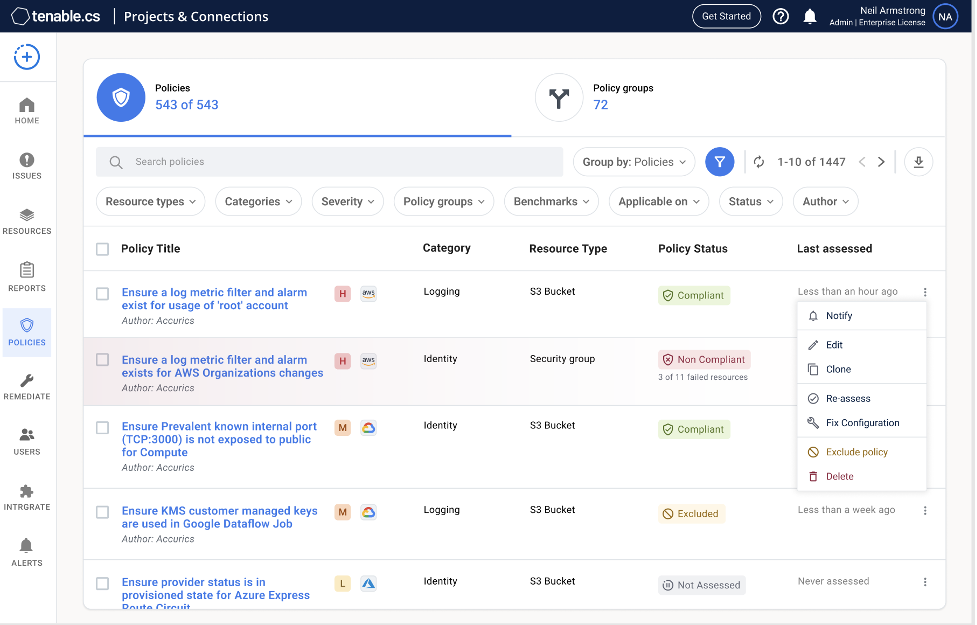

Con flujos de trabajo de políticas enriquecidos, nuevos informes de cumplimiento y agrupaciones de políticas que fallan, Tenable.cs ofrece conocimiento valioso para ayudar a los usuarios a mejorar su gobierno de la nube y gestión de postura de seguridad en la nube.

Informes de cumplimiento de Tenable.cs: La imagen a continuación muestra cómo actualizamos dinámicamente los informes de cumplimiento y proporcionamos agrupaciones para evaluaciones comparativas predefinidas. Tenable.cs admite más de 20 evaluaciones comparativas, incluidos Service Organization Control 2 (SOC2), Ley de Responsabilidad y Portabilidad del Seguro Médico (HIPAA) y Ley General de Protección de Datos Personales (RGPD).

Fuente: Tenable, agosto de 2022

Flujos de trabajo automatizados de Tenable.cs: La imagen a continuación, muestra un ejemplo de cómo los usuarios pueden crear fácilmente flujos de trabajo integrados. Lo anterior con base en una política específica para poder volver a evaluar rápidamente cualquier política lista para usar o utilizarlos como plantilla para crear una nueva política personalizada específica para su entorno.

Fuente: Tenable, agosto de 2022

Ampliación en cobertura de corrección, DevOps y GitOps

En el sondeo del seminario web que se mencionó anteriormente, preguntamos a los clientes, “¿Cuál es el nivel de integración y automatización de sus comprobaciones de seguridad con su proceso de desarrollo y entrega de software (también conocido como DevSecOps)?” La respuesta fue contundentemente mayoritaria. Casi el 70 % de los encuestados indicaron una automatización mínima o nula. Esto puede conducir a un alto nivel de exposición y a largos tiempos de corrección

Tenable.cs ayuda a los equipos de DevSecOps a reducir el número de deficiencias de seguridad encontradas en la producción mediante la integración en flujos de trabajo de DevOps existentes. En este sentido, hemos realizado varias mejoras clave para ayudar a los equipos de DevSecOps.

- Mejoras en flujos automatizados de corrección.

- Soporte para tarea de ejecución en la nube de HashiCorp Terraform.

- Gestión de código fuente mejorada.

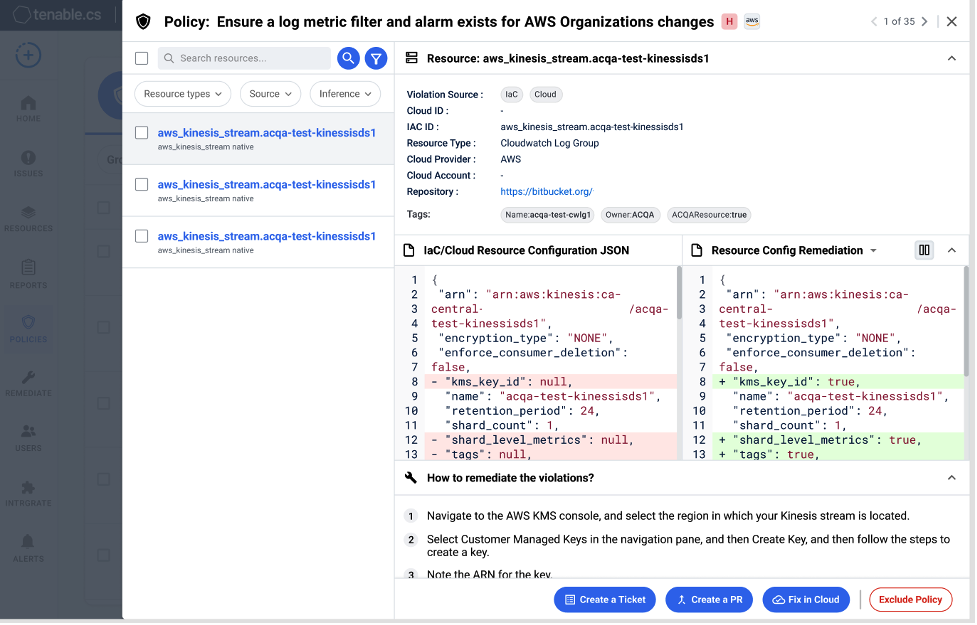

Flujos automatizados de corrección: De manera inmediata, Tenable.cs proporciona una vista integrada de todos los recursos que no cumplen una política de seguridad que incluye detalles individuales junto con las recomendaciones de corrección. Esos detalles se pueden pasar rápidamente a los equipos de desarrollo mediante enlaces rápidos que inician flujos de trabajo automatizados. Como parte de este lanzamiento, hemos realizado una serie de mejoras para optimizar los flujos de trabajo específicos de Jira y la gestión de alertas. Vea el ejemplo a continuación.

Fuente: Tenable, agosto de 2022

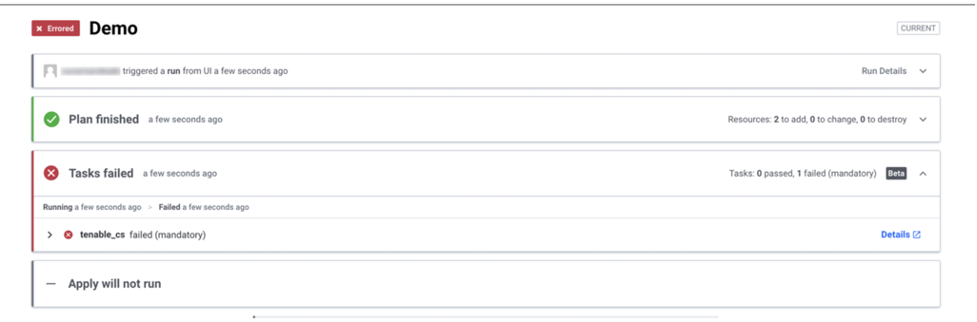

Integración de tarea de ejecución de nube de HashiCorp Terraform: Esta nueva integración permite a Tenable.cs escanear plantillas de Terraform durante el paso de implementación de la nube Terraform. Esto permite a los clientes de la nube Terraform detectar cualquier problema de seguridad dentro de su Infrastructure as Code (IaC) empleando Tenable.cs como parte de la fase de planificación de la ejecución de Terraform. Mediante la adición de este soporte para Terraform Cloud Run Tasks en Tenable.cs, ayudamos a los desarrolladores a detectar y corregir los riesgos de cumplimiento y seguridad en su IaC para que puedan mitigar los problemas antes de aprovisionar la infraestructura en la nube. Vea el ejemplo a continuación.

Fuente: Tenable, agosto de 2022

Los usuarios interesados en ver la guía de configuración para conectar Tenable.cs a Terraform Cloud Workspace, pueden encontrar la documentación detallada aquí.

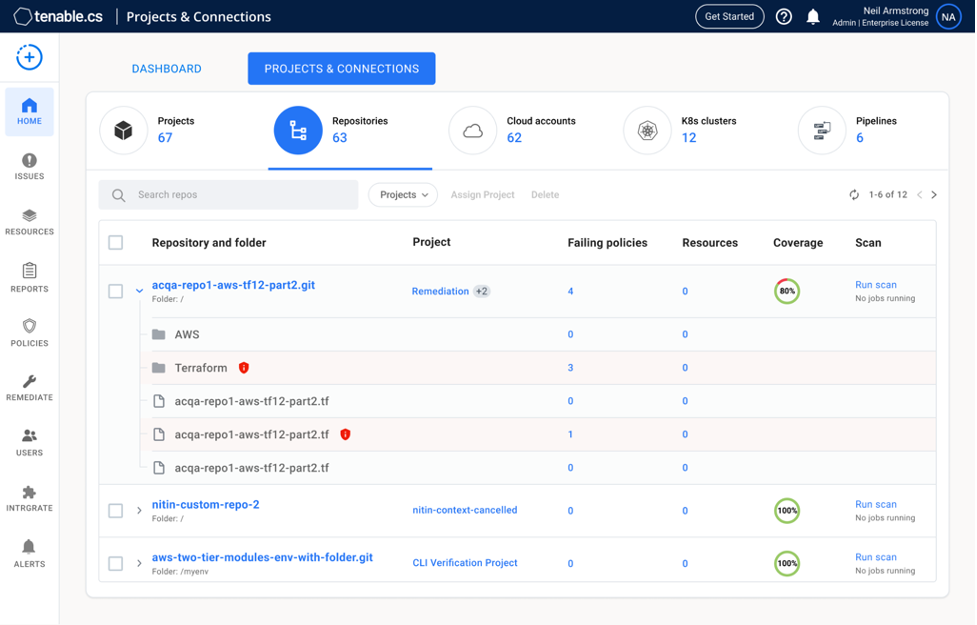

Escaneo e integración de gestión de código fuente mejorados: Tenable.cs proporciona un mecanismo que no requiere experiencia para la detección de todos sus repositorios. Dicho mecanismo, permite extraer múltiples repositorios hacia una vista integrada de todos los recursos que fallan en políticas de seguridad o evaluaciones comparativas de cumplimiento. Cualquier infracción de política se puede resolver rápidamente mediante pull requests generadas automáticamente que se pueden enviar y rastrear desde la misma consola. Vea el ejemplo a continuación.

Fuente: Tenable, agosto de 2022

Más información

- Asista al seminario web: Las novedades de Tenable Cloud Security.

- Lea el blog: Acelere la detección y respuesta de vulnerabilidades para AWS con Tenable Cloud Security Agentless Assessment.

- Visite nuestra página de producto de Tenable.cs: https://www.tenable.com/products/tenable-cs.

Artículos relacionados

- Cloud

- DevOps

- Threat Management

- Vulnerability Management